Shodan ile Durum Değerlendirmesi

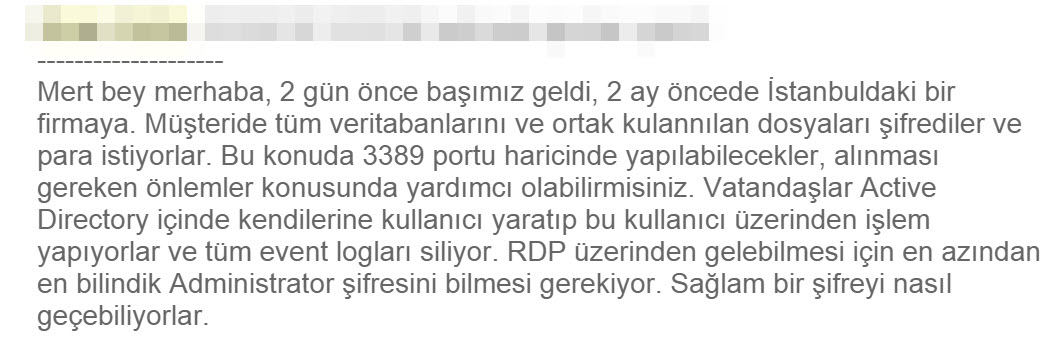

Bu zamana dek küçük ve orta ölçekli işletmelerde (KOBİ) çalışan veya bir yakını olan arkadaşlarımdan özellikle bir konu hakkında çok fazla yardım istediğini farkettim. Benzer yardım taleplerine Netsec bilgi güvenliği e-posta grubunda da denk geliyorum. Evet, sizlerin de az çok tahmin edeceği üzere, kullanıcıların/kurumların verilerini şifreleyen ve bunun karşılığında fidye isteyen siber fidyecilerden bahsediyorum.

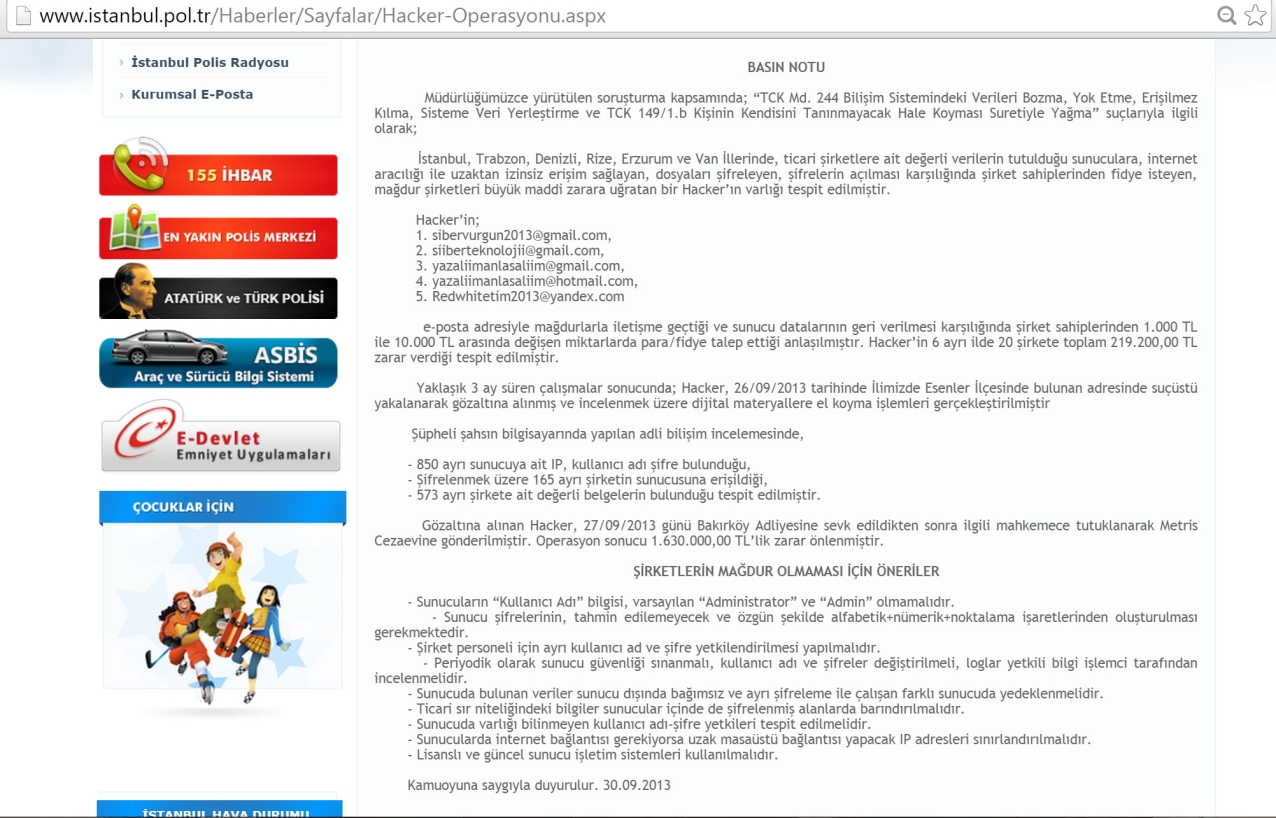

Bu siber fidyecilerle ilgili olarak yerli basında belki farkındalık adına çok sayıda habere rastlamıyoruz ancak resmi kaynaklardan elde edilen bilgiler ışığında, hem gerçekleştirilen siber saldırıların sayısına hem de bu saldırganların yol açtığı zararlara baktığımızda, rakamların azımsanamayacak kadar yüksek olduğunu görebiliyoruz. Bu tür saldırılarla karşılaşanların çoğu, kulaktan dolma haberler ve/veya önyargıları nedeniyle emniyet müdürlüğünün bu konuda çözüm üretemeyeceğini düşünerek yetkili mercilere başvurmaktan kaçınıyorlar. Ancak emniyet müdürlüğünün web sayfasına bakacak olursanız, zaman zaman bu ve benzeri siber çetelere / dolandırıcılara karşı başarılı operasyonlara imza attıklarını görebilirsiniz.

Yazılı ve görsel medyadsa çıkan onlarca habere ve uyarıya rağmen sahte polis, savcı ve jandarma kılığında dolandırıcılara para kaptıran vatandaşımızın, siber dünyada var olan tehditlerden haberdar olması ve bunlara karşı önlem alması devlet eli olmadan yakın gelecekte pek mümkün olacak gibi görünmüyor. Gönül ister ki İngiltere’de olduğu gibi belediyelerimizin bünyelerinde birimler kurulsun ve bu birimler, vatandaşımızı, küçük ve orta ölçekli işletmeler, siber saldırılara karşı korusun, danışmanlık versin.

Bu fidyecilerin izledikleri yöntemlerin başında Türkiye ip bloğunu taramak (port scan) ve genele açık servisleri/sunucuları (RDP, MSSQL vb.) tespit etmek geliyor. Bu servisleri tespit ettikten sonra ise sözlük saldırısı (dictionary attack) ile zayıf parolalar tespit edip sistemlere yönetici yetkisi ile bağlanıyorlar. Ardından herkesin bildiği gibi diskte bulunan tüm verileri şifreledikten (encryption) sonra bir not bırakıp sistemden ayrılıyorlar. Verilerini yedeklemeyen kullanıcılar ve KOBİler ise yana yakıla bu notta yer alan kişilerle iletişime geçerek kimi zaman talep edilen bedeli ödemek zorunda kalıyorlar.

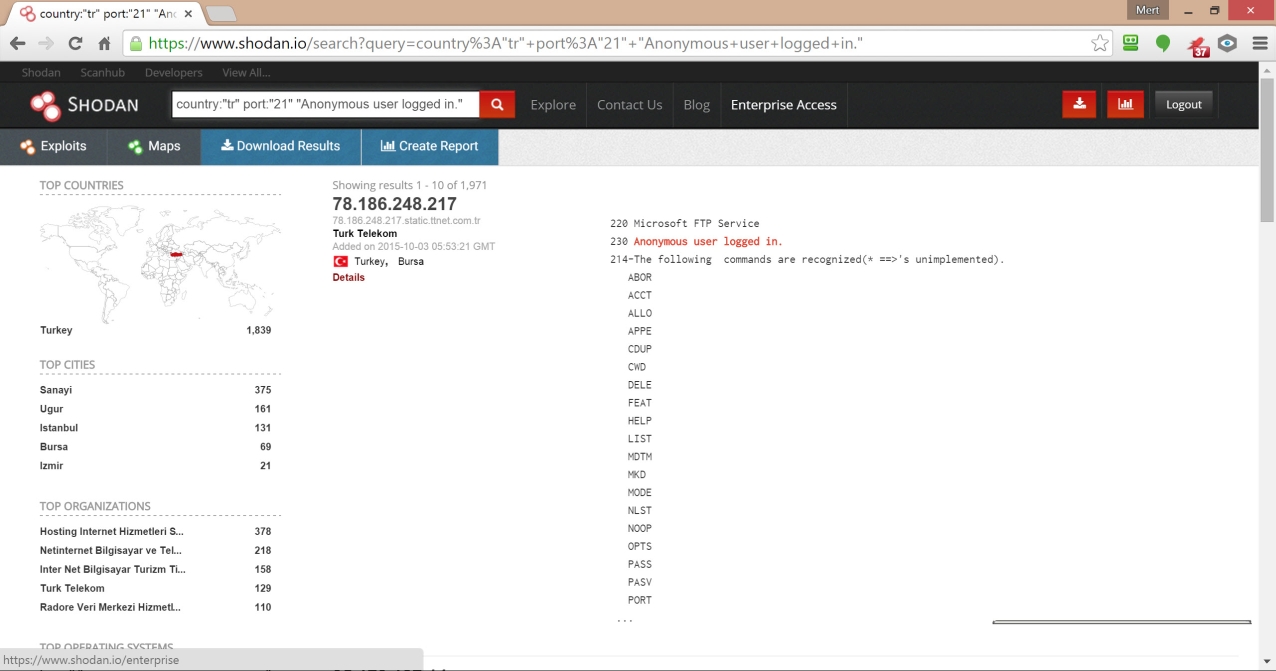

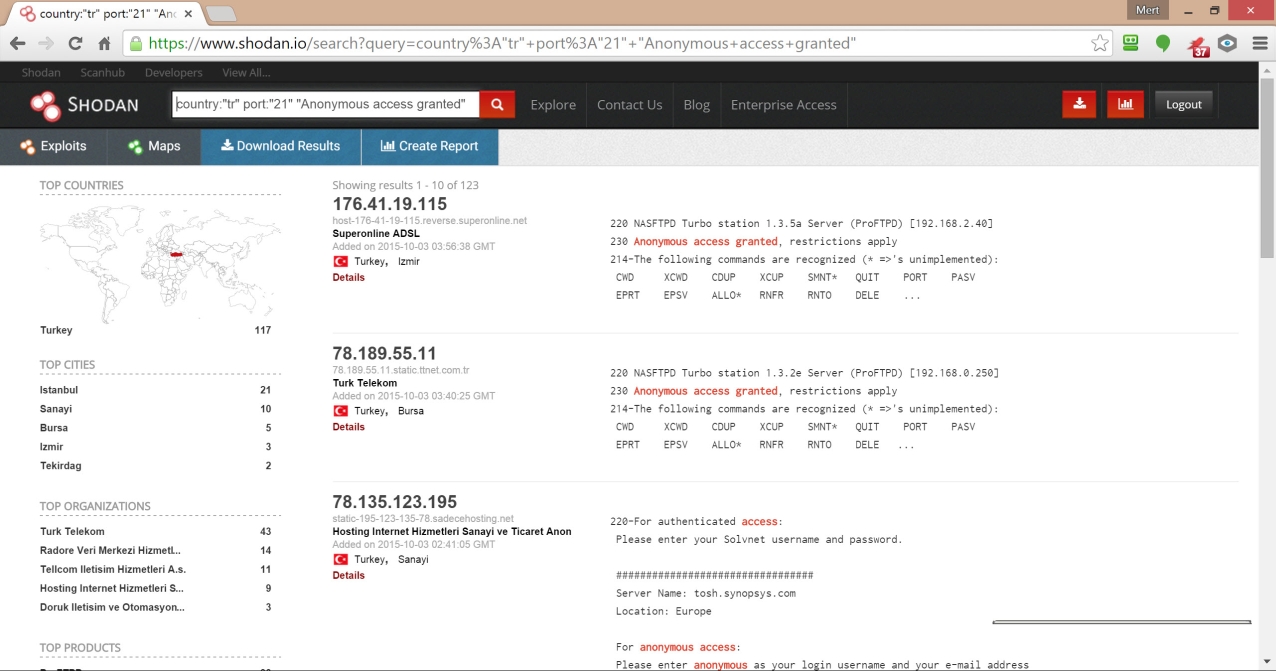

Neden bu yöntemi kullanmaya devam ediyorlar ? Gerçekten internette genele açık olan sistemler, sunucular bu kadar çok mu ? gibi aklımı kurcalayan sorulara yanıt bulmak için ufak bir araştırma yapmaya karar verdim. Tabii bunun için massscan gibi bir araç ile tüm Türkiye ip bloğunu tarayıp, tespit ettiğim sistemlere sözlük saldırısı gerçekleştirmedim :) Aksine tarama işlemini benim için yapan ve doğrulama kontrolü (authentication) yapılmayan sistemleri tespit eden ve rapor çekmeye imkan tanıyan Shodan arama motorunu kullanmaya karar verdim.

Shodan arama motoru temelde Google’dan çok farklı olmayan, interneti tarayıp internete açık olan sistemleri, cihazları, aygıtları tespit edip bunları bağlantı noktasına (port:”3389″), türüne (os:”Windows XP”, coğrafi lokasyonuna (country:”TR” gibi) ve servis bilgisine (Anonymous user logged in) göre sınıflandırmaktadır. Bu bilgiler sayesinde de ülke bazında özel aramalar gerçekleştirilebilmektedir. Hatta ve hatta Shodan tarafından taranan sistemlerin ekran görüntülerine bile ulaşmak mümkündür.

Shodan sadece internete açık olan sistemleri cihazları, aygıtları tespit etmek ile kalmayıp Scanhub servisi sayesinde de nmap, massscan gibi tarama araçlarının çıktılarını alarak görsel olarak analiz etmenize de imkan tanımaktadır. Örneğin bu örnekte olduğu gibi bir zararlı yazılımın haberleştiği komuta kontrol merkezini izleyebilirsiniz.

Shodan üzerinde Scanhub servisine ilave olarak özellikle sızma testi uzmanlarının faydalanabileceği Exploit servisi de bulunmaktadır. Bu servis ile Exploit-DB gibi istismar kodlarının yayınlandığı siteler üzerinden istismar kodunun çeşidine ve hedef uygulamaya göre çeşitli aramalar yapabilir ve istismar koduna ulaşabilirsiniz. (Örnek)

Python, Ruby gibi programlama dillerine hakimseniz, Shodan API sayesinde geliştirmiş olduğunuz programınız/betiğiniz ile Shodan üzerinden aramalar da yapabiliyorsunuz.

Unutmadan Shodan’ın temelde ücretsiz bir servis olduğunu ancak kullanacağınız her bir servis özelinde detaylı arama sonuçlarına ulaşmak istediğinizde sizden ilave ücretler talep edeceğini de hatırlatmakta fayda var. (Örnek: Developer Servisi, Scanhub Servisi)

İlk olarak anonim kullanıcı (anonymous) yetkisi ile ftp bağlantısına izin veren sunucuların/sistemlerin sayısına bakmak istedim. Hatalı konfigürasyon neticesinde çok sayıda bilgiye anonim olarak erişilmesine yol açan bu hesabın veri hırsızlarının gözdesi olduğunu söyleyebiliriz. Türkiye ip bloğunda anonim kullanıcı yetkisine izin veren sunuculara/sistemlere baktığımda, sayının azımsanamayacak kadar fazla olduğunu gördüm. (1956 sistem/sunucu)

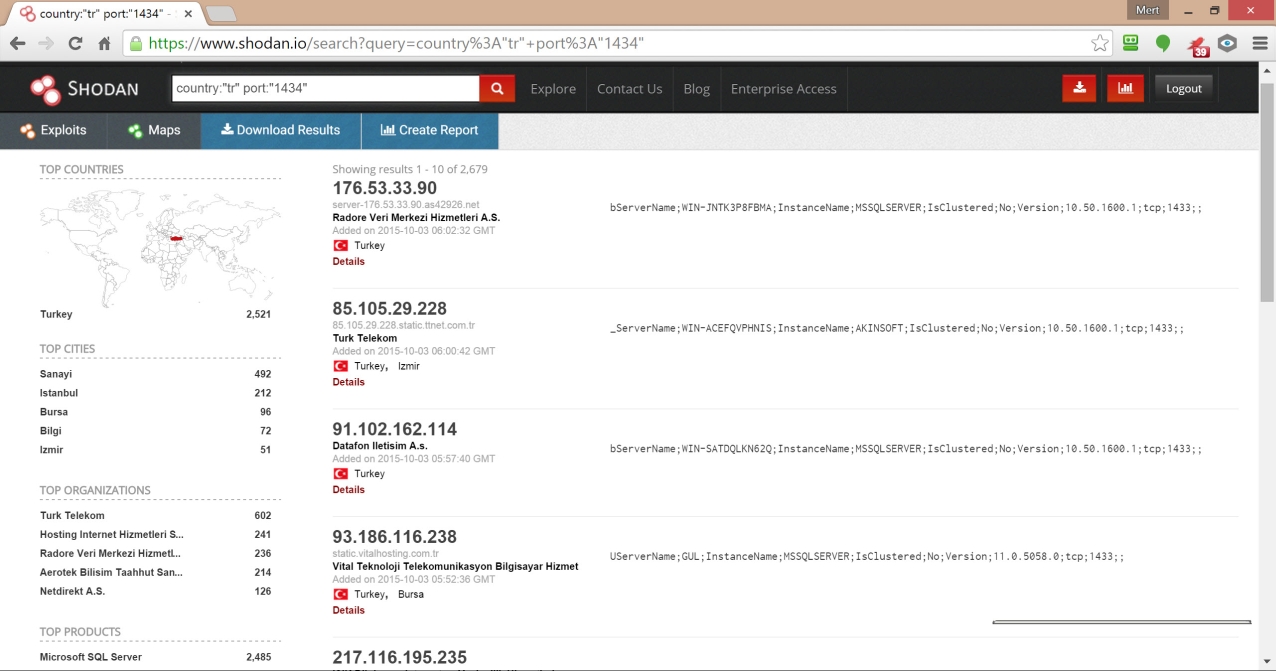

İkinci olarak ise veritabanlarına internetten erişime izin veren ağlara bakmaya karar verdim. Bildiğiniz gibi kurumsal verilerin saklandığı veritabanlarının, bilgi güvenliği adına kısıtlı bir erişime sahip olması gerekmektedir aksi halde zayıf parolalar ile korunan veritabanlarında yer alan verilerin, art niyetli kişiler tarafından sözlük saldırısı ile çalınması mümkündür. (kullanıcı:sa şifre:sa gibi) Bunun için Türkiye ip bloğunda, Microsoft SQL veritabanı sunucusu tarafından kullanılan 1434. bağlantı noktasına erişim veren ip bloklarını kontrol ettiğimde, sayının anonim ftp erişimine izin veren ağlar kadar fazla olduğunu (2521 sistem/sunucu) olduğunu gördüm.

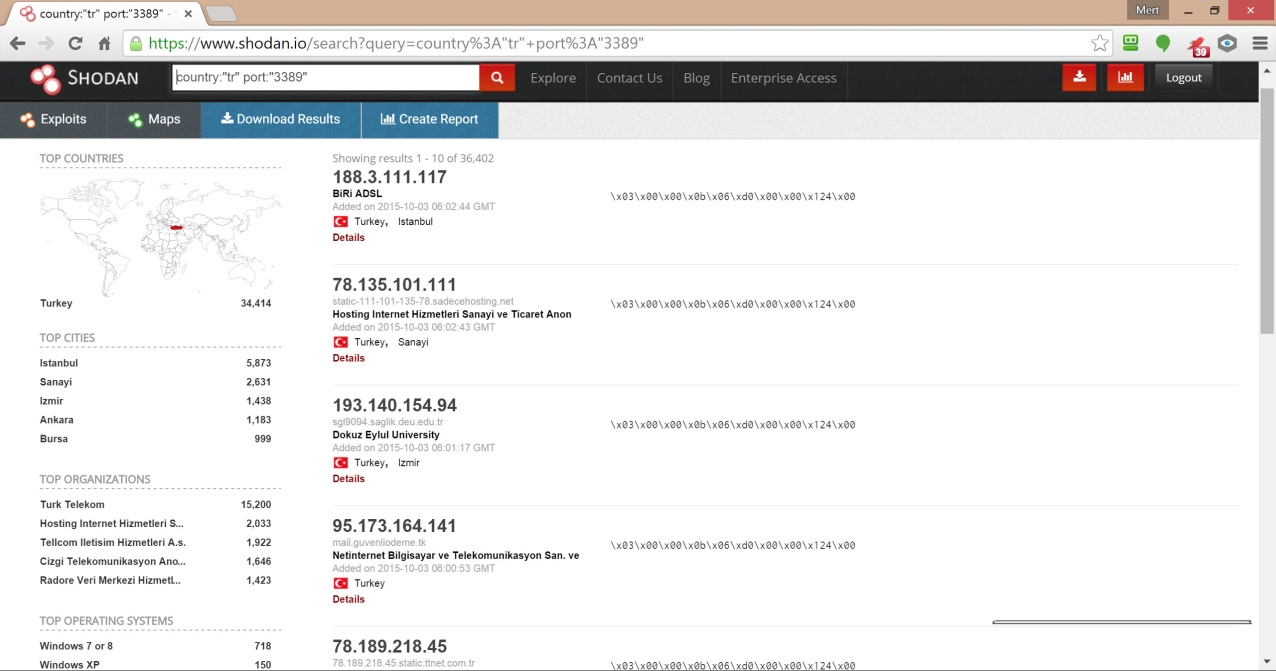

Son olarak fidyeciler tarafından hedef sistemlere uzaktan bağlanmak için sıklıkla kötüye kulanılan RDP (remote desktop) servisini internete açan sistemleri kontrol ettiğimde ise 34.314 tane sistem ile karşılaşmam, siber fidyecilerin neden bu yöntemi hala kullanmaya devam ettiklerini ve başarılı olduklarını açıkça ortaya koyuyordu.

Siber fidiyecilere karşı hem KOBİler’in hem de son kullanıcıların daha dikkatli olması gerekmektedir. Bunun için öncelikle modem ayarlarınızdan hangi sistemlerinizin ve bağlantı noktalarının, servislerin internete/dış dünyaya açık olduğunu tespit etmeniz faydalı olacaktır. İkinci olarak ise RDP ve MSSQL kullanıcı hesaplarına ait şifrelerin, güçlü, karmaşık ve tahmin edilmesi güç olması, fidyeciler tarafından hedef alınmanızı zorlaştıracaktır. Son olarak ise kullanılan sistemlerin sıkılaştırılması (hardening, güncel yamaların yüklenmesi vb.), gereksiz bağlantı noktalarının ve servislerin dış dünyaya kapatılması, üzerine yoğunlaşmanız gereken bir diğer önemli noktadır.

Bir sonraki yazıda görüşmek dileğiyle herkese güvenli günler dilerim.