WhatsApp Dolandırıcıları

If you are looking for an English version of this article, please visit here.

İÇİNDEKİLER

- Başlangıç

- Cep telefonu numaralarımızı nereden ve nasıl bulmuş olabilirlerdi?

- Kurbanlarını nasıl ağlarına düşürüyorlardı?

- Para transferi için kullanılan hesaplar kimlere aitti?

- Bu operasyonu hangi ülkeden yürütüyorlardı?

- Dolandırıcılar Türkçe biliyorlar mıydı yoksa çeviri araçları mı kullanıyorlardı?

- Sonuç

Başlangıç

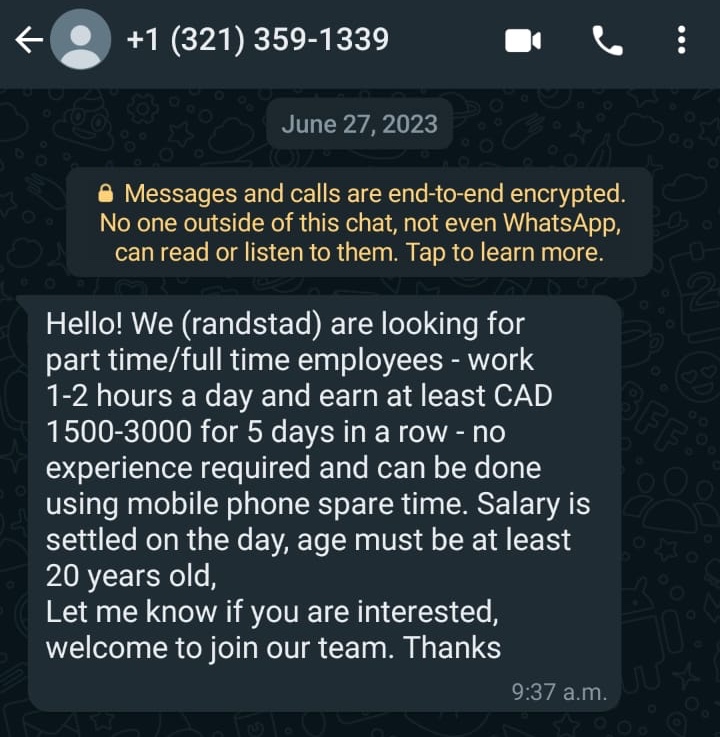

Son günlerde hemen hemen WhatsApp uygulaması kullanan herkesi rahatsız eden yabancı cep telefonu numaralarından gelen çağrılardan, mesajlardan ben de yakın zamanda nasibimi aldım ve tabii ki diğer dolandırıcılıklarla ilgili yazılarımda (Kripto Para Dolandırıcıları, LinkedIn Dolandırıcıları, Instagram Dolandırıcıları) olduğu gibi farkındalık yaratma adına bunu da araştırmak, yazıya dökmek için kolları sıvadım.

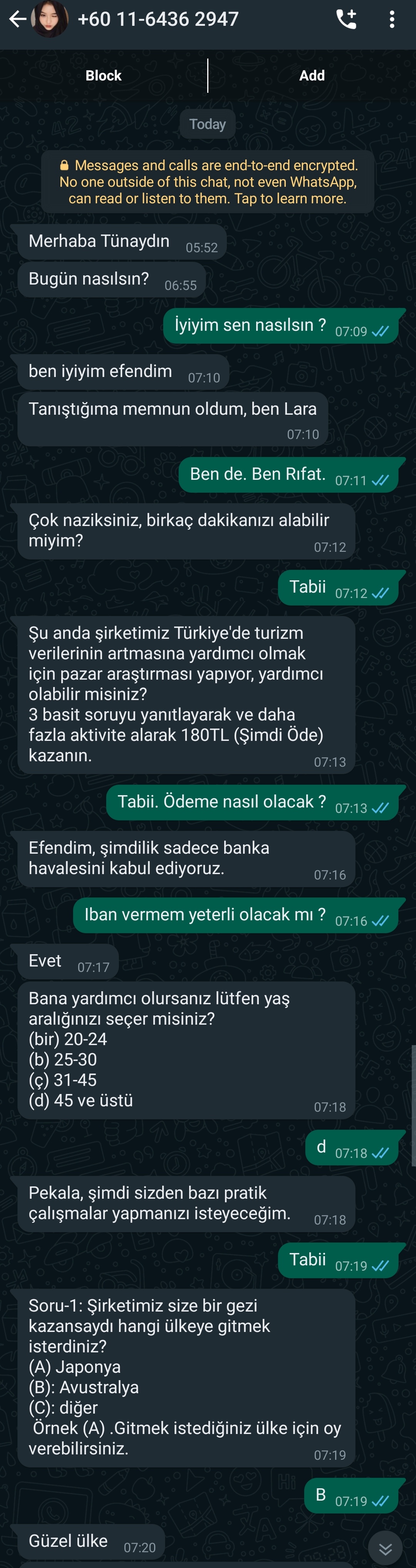

Bu hikaye 31 Temmuz 2023 tarihinde rehberimde kayıtlı olmayan, Malezya ülke koduna sahip bir cep telefonu numarasından (+60 11-6436 2947) aldığım mesaj ile başladı. Bu mesajda şüpheli şahıs, Türkiye’de turizm verilerinin artmasına yardımcı olmak amacıyla pazar araştırması yaptığını ve 3 basit soru sorarak 180 TL kazanabileceğimi söylüyordu.

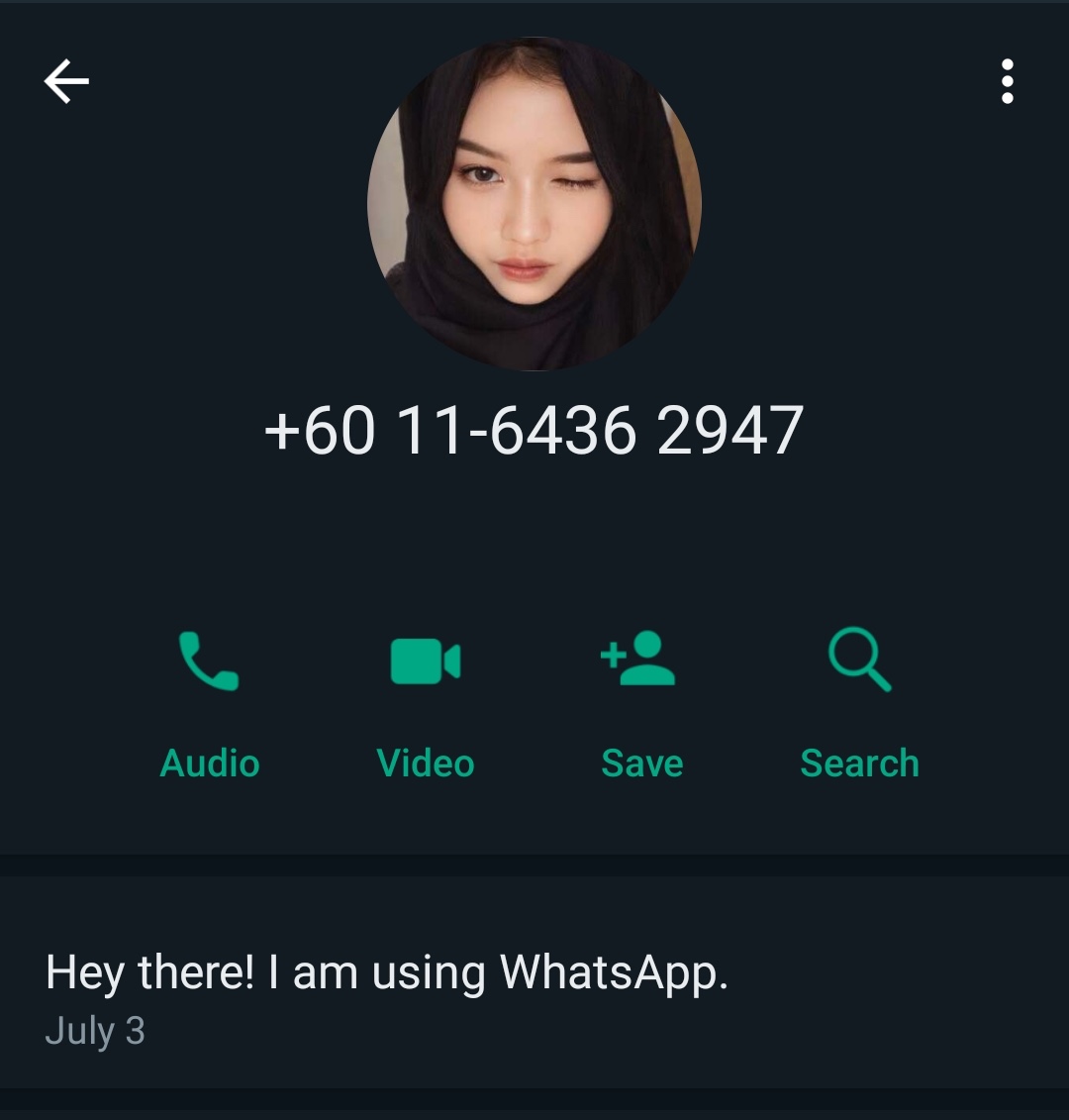

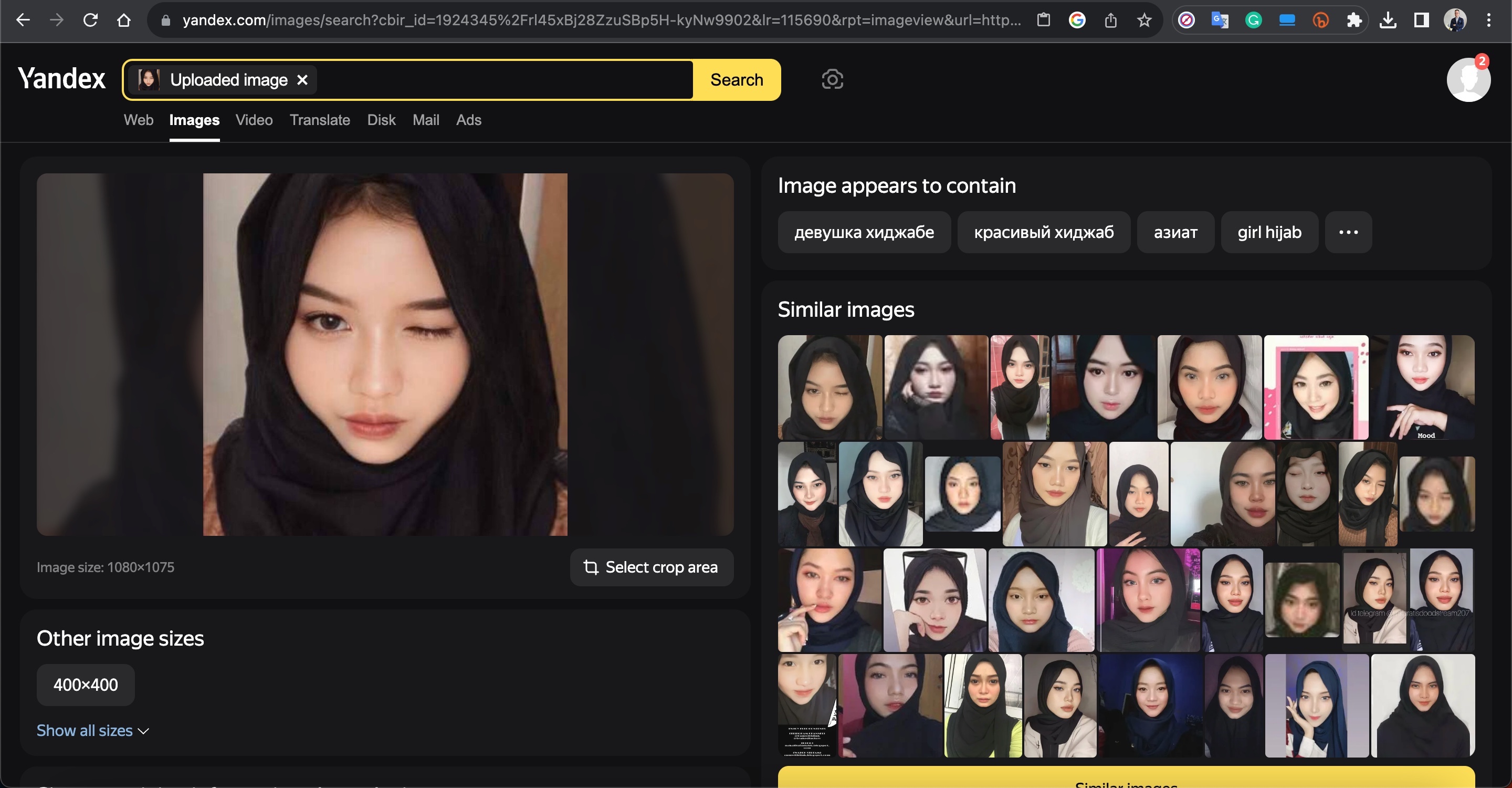

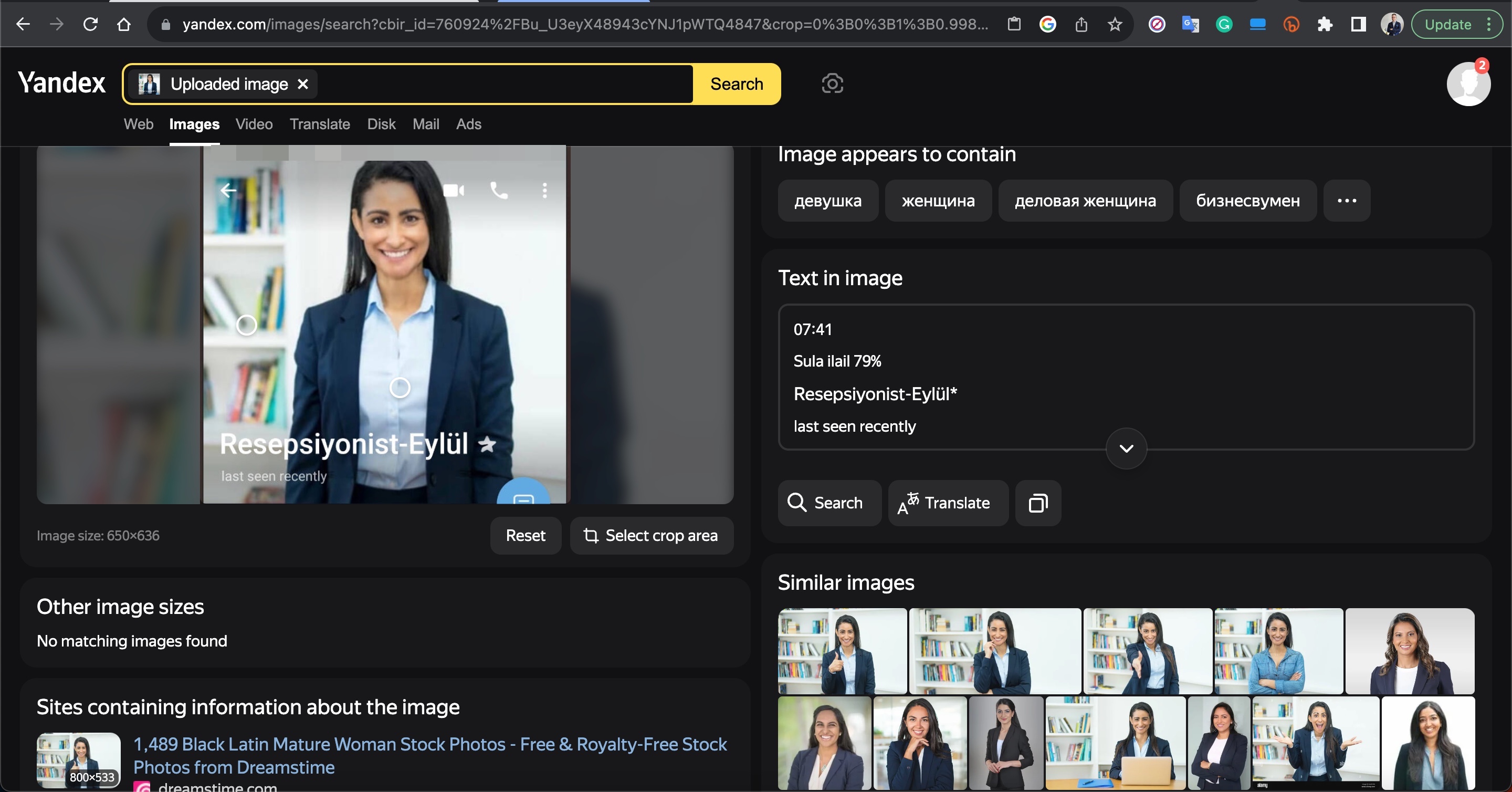

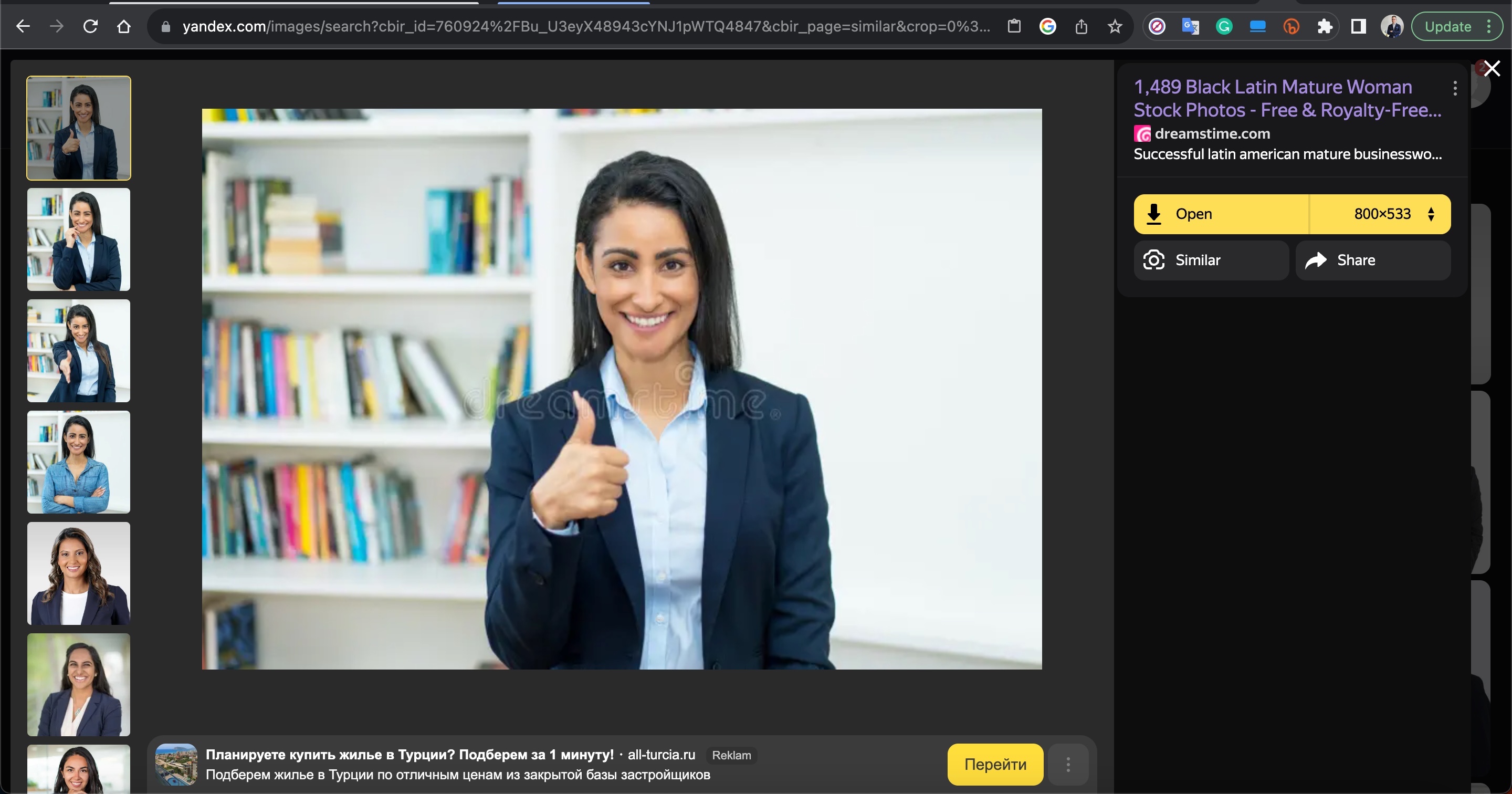

Bu şahsın profiline baktığımda 3 Temmuz 2023‘ten beri WhatsApp uygulamasını kullandığını ve profil fotoğrafını Yandex arama motorunun Görsel Arama özelliğini kullanarak internette arattığımda tahmin ettiğim üzere, bazıları sahte olmak üzere çok sayıda farklı hesapta kullanıldığını, paylaşıldığını öğrendim.

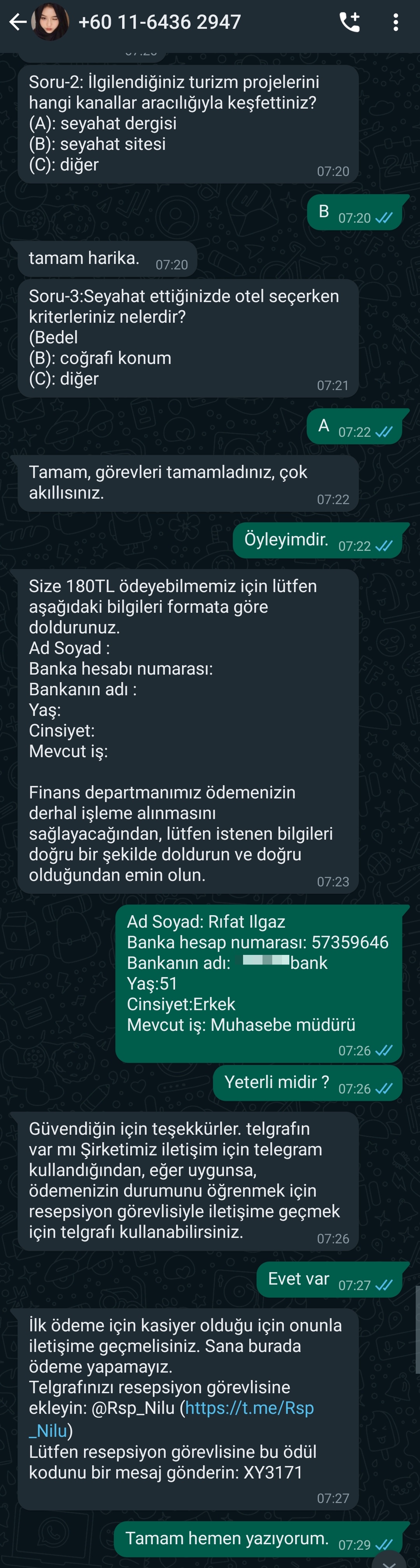

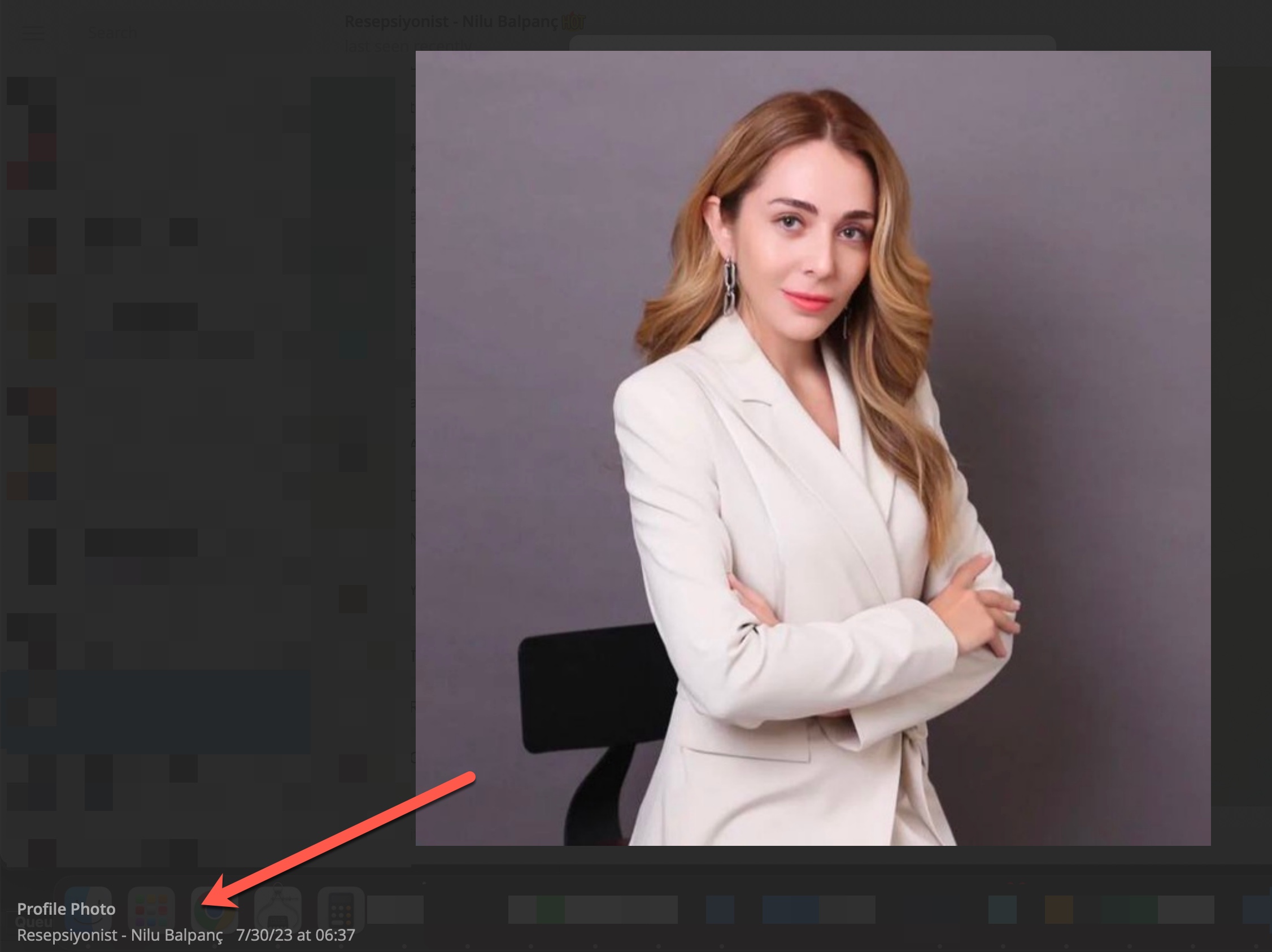

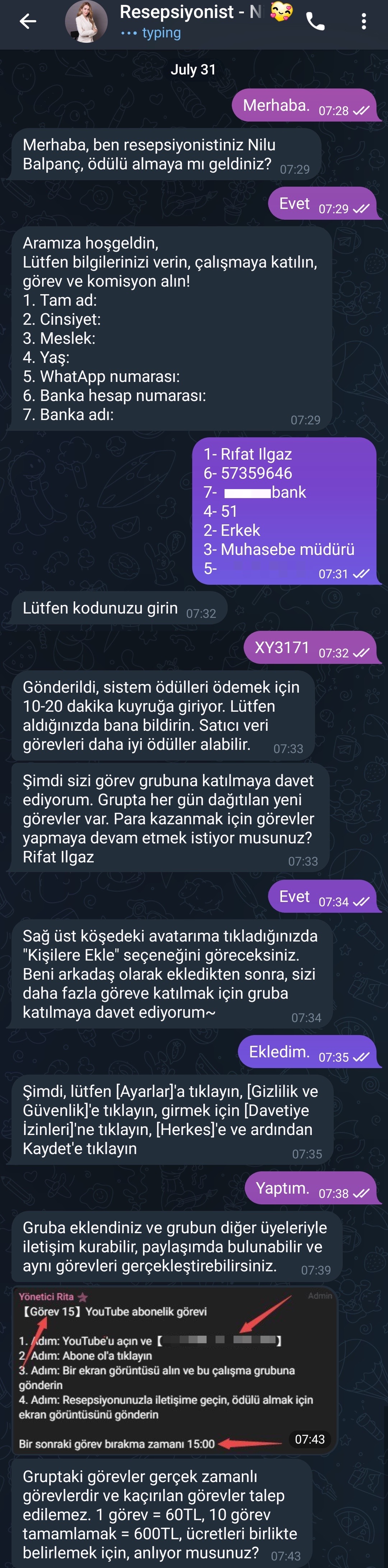

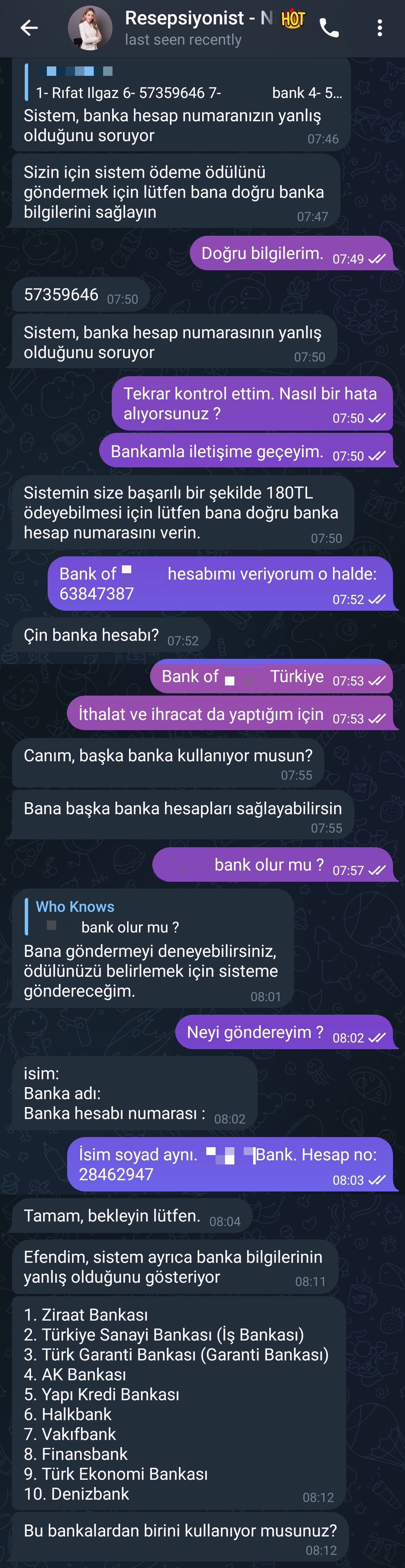

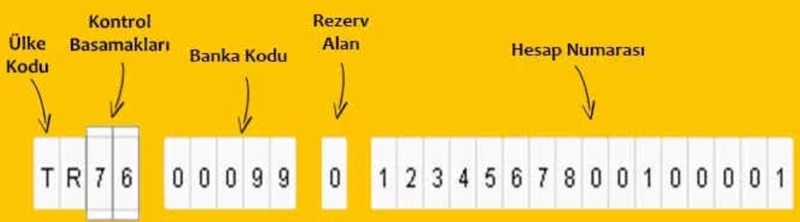

Dolandırıcının tüm sorularını yanıtladıktan sonra bana bir ödül kodu verip hesabıma ödeme yapılabilmesi için Telegram’da Rsp_Nilu kullanıcı adına sahip Nilu BALPANÇ isimli bir kişi ile iletişime geçmemi söyledi. Telegram Desktop uygulamasına göre profil fotoğrafının 30 Temmuz 2023 tarihinde yüklediği anlaşılan bu kişi ile iletişime geçtiğimde, vermiş olduğum banka hesap numarasının hatalı olduğunu söyledi. Bir süre yazıştıktan sonra istediğinin hesap numarası değil IBAN numarası olduğunu anladıktan sonra beklediği bilgiyi kendisine en azından hata almayacağı fakat para transferini de gerçekleştiremeyeceği şekilde yine yanlış olarak ilettim. :)

“Dolandırıcıyı dolandırdım, hesabıma para göndermelerini sağlattım” veya “Dolandırıcıdan parayı aldım, elektrik faturamı ödedim.” demek, dolandırılmış masum bir vatandaşın parası yani çalıntı para ile işlem yaptığınız anlamına gelebilir.

Bu hesaplara yönelik soruşturma başlatıldığında dolandırıcılarla ilişkiniz olup olmadığına dair kendinizi sanık koltuğunda, savunma yaparken bulabilirsiniz bu nedenle sakın ola dolandırıcılarla finansal bir ilişki içinde yer almayın.

Hesabınıza dolandırıcıların hesaplarından para transferi yapıldıysa ivedilikle bankanızla iletişime geçin.

Hesapla ilgili hata aldığını paylaştığında aklımı hemen bir soru kurcalamaya başlamıştı. Gerçekten kurbanlarının güvenlerini kazanmak için öncesinde onların banka hesaplarına bir miktar para mı gönderiyorlardı? Bunun için dolandırıcıya ilettiğim IBAN numarasına para transferi yapılıp yapılmadığını sorgulattığımda para transferi yapıldığını öğrendim! Kaz gelecek yerden tavuk esirgemeyen dolandırıcıların tezgahı yavaş yavaş ortaya çıkıyordu.

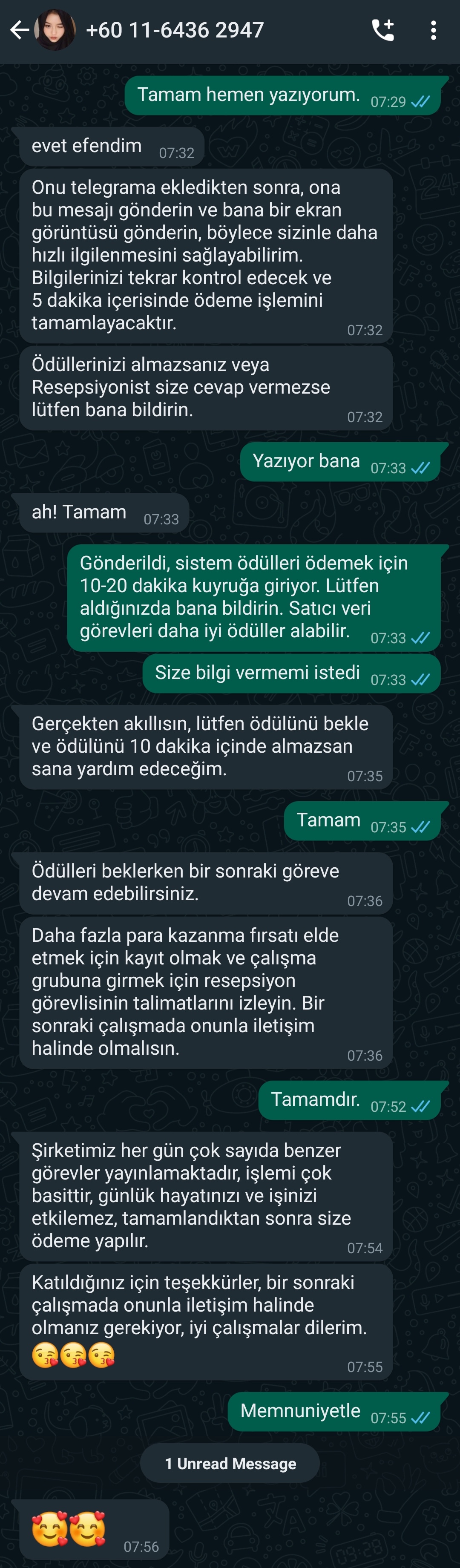

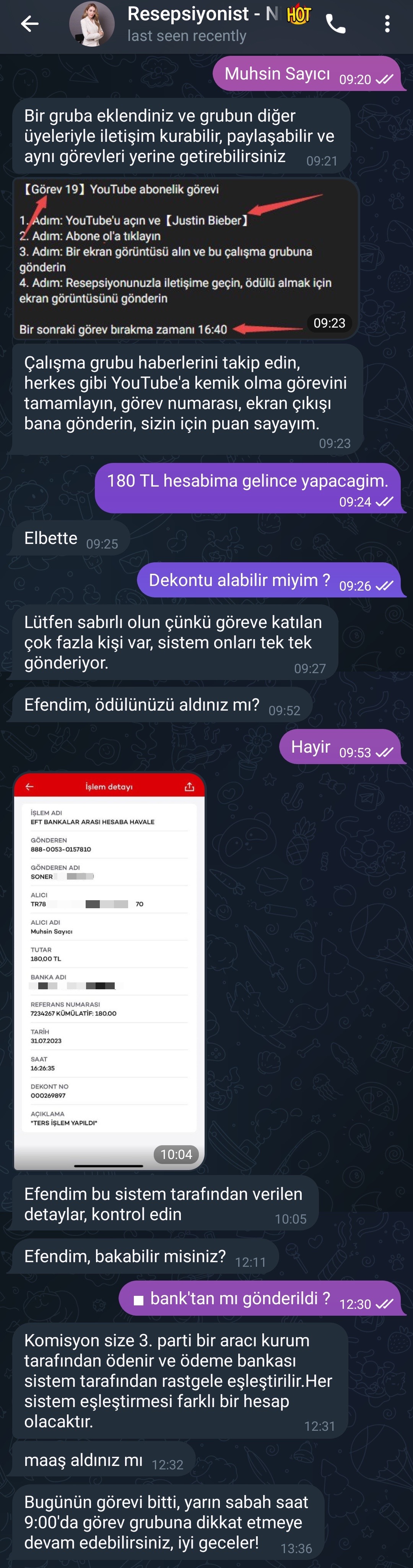

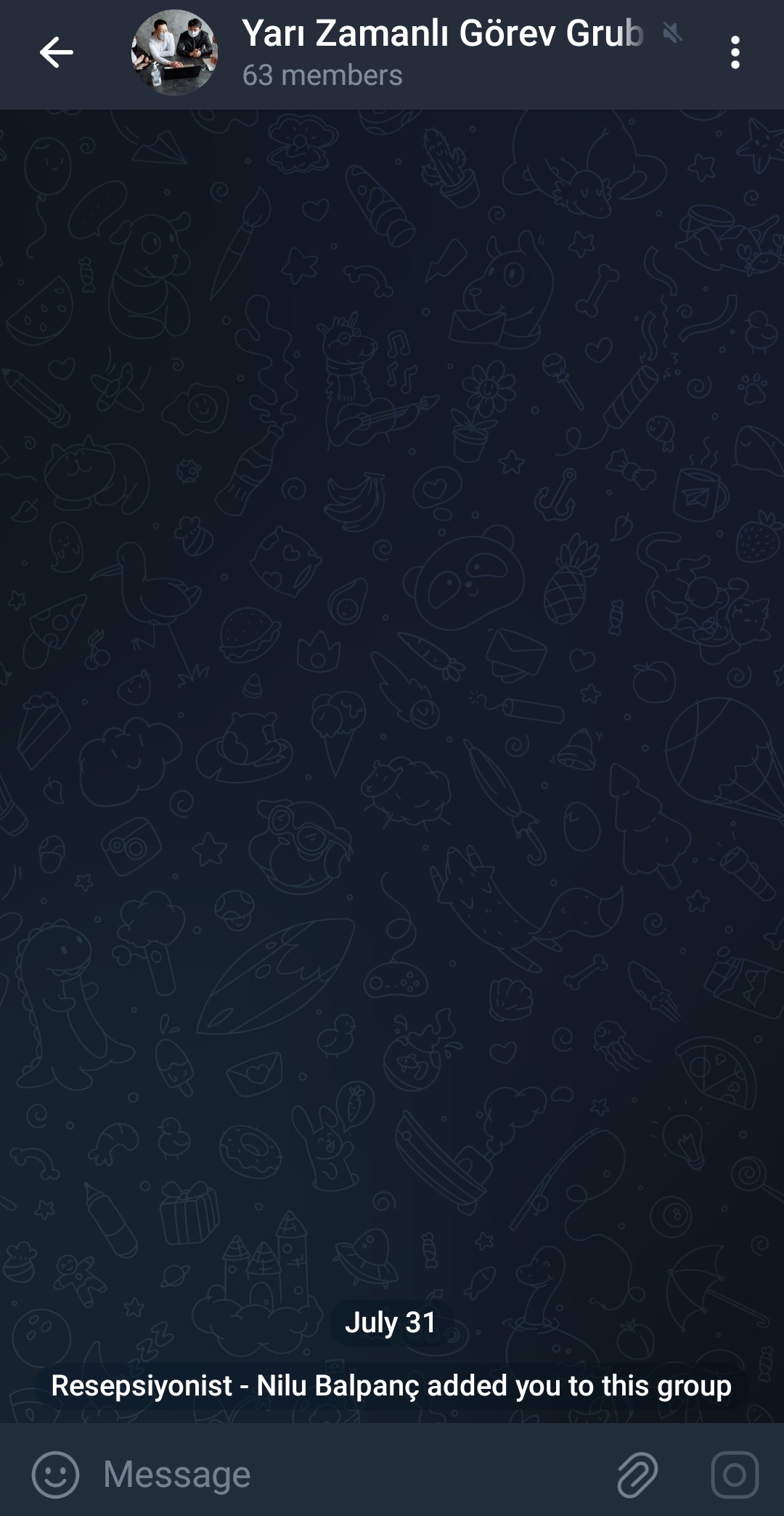

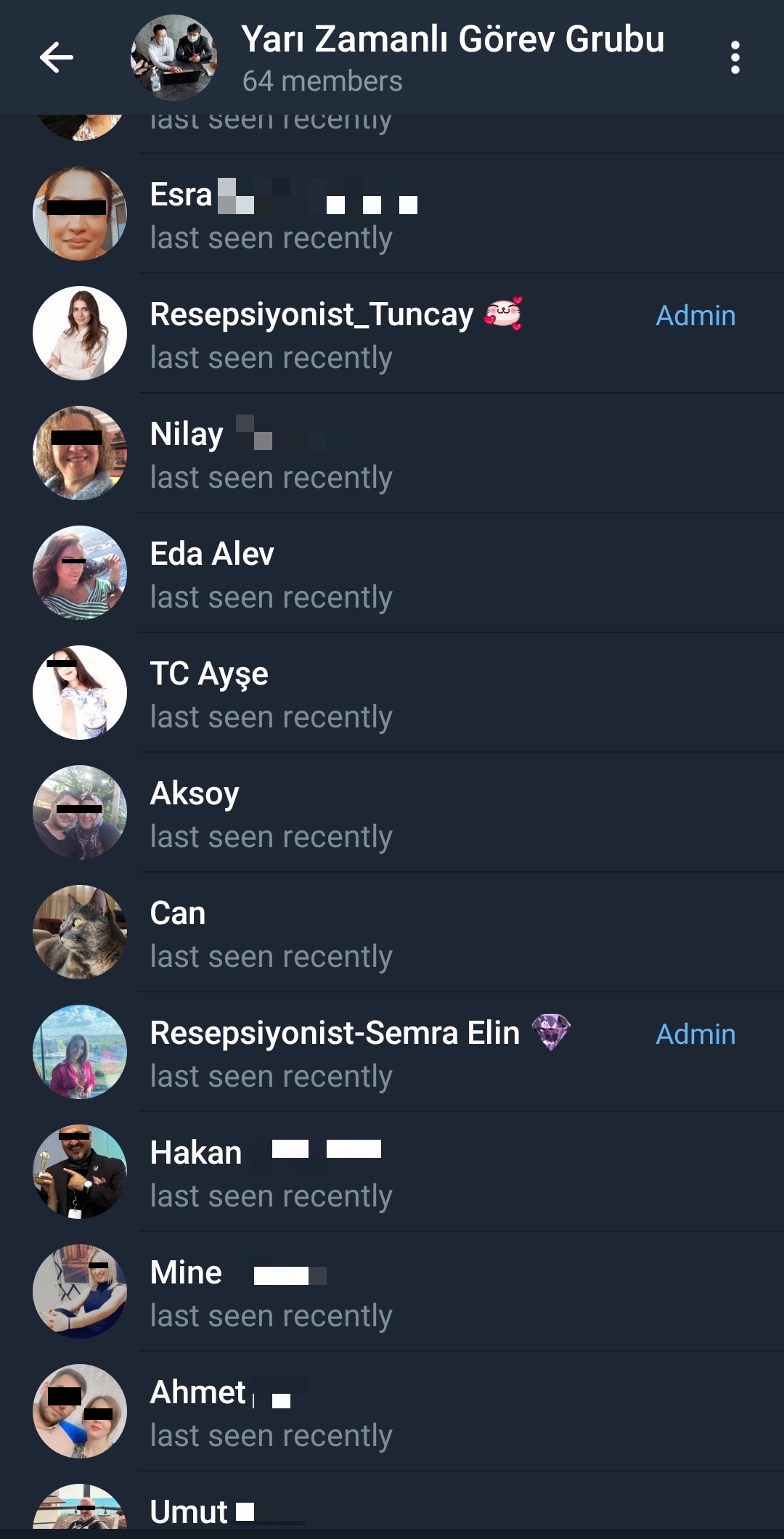

Parayı ve dekontu almadan görevleri yapmayacağımı kendisine söyledikten sonra dekontu gönderen dolandırıcı ardından beni 64 kişiden oluşan Yarı Zamanlı Görev Grubu isimli bir Telegram grubuna aldı. Grupta günlük olarak paylaşılan görevleri yerine getirirsem görev başına 60 TL kazanabileceğimi de belirtmeyi ihmal etmedi.

Dolandırıcıya para transferini X bir bankadan mı yaptığını sorduğumda, ödemelerin üçüncü bir parti tarafından yapıldığını söyledi. Bu defa yeni bir soru aklımı kurcalamaya başladı. Dolandırıcılar, ağlarına başka yöntemlerle düşürdükleri kurbanlarının hesaplarını bu dolandırıcılık operasyonunda paravan olarak mı kullanıyorlardı yoksa bu hesaplar gerçekten dolandırıcıların kendilerine mi aitti?

Hızla bu ve aklımı kurcalayan aşağıdaki diğer soruların yanıtlarını aramaya koyuldum.

Cep telefonu numaralarımızı nereden ve nasıl bulmuş olabilirlerdi?

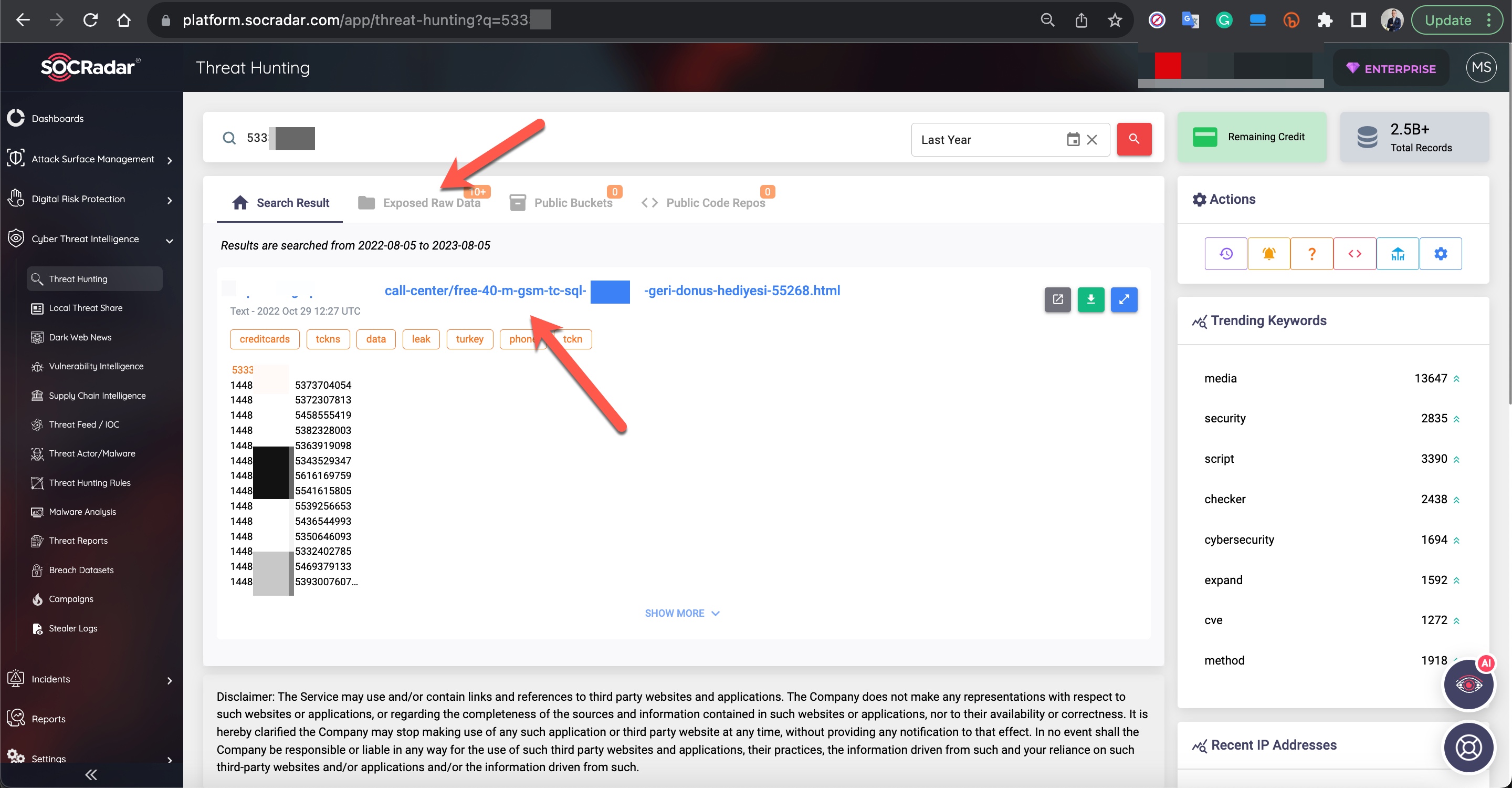

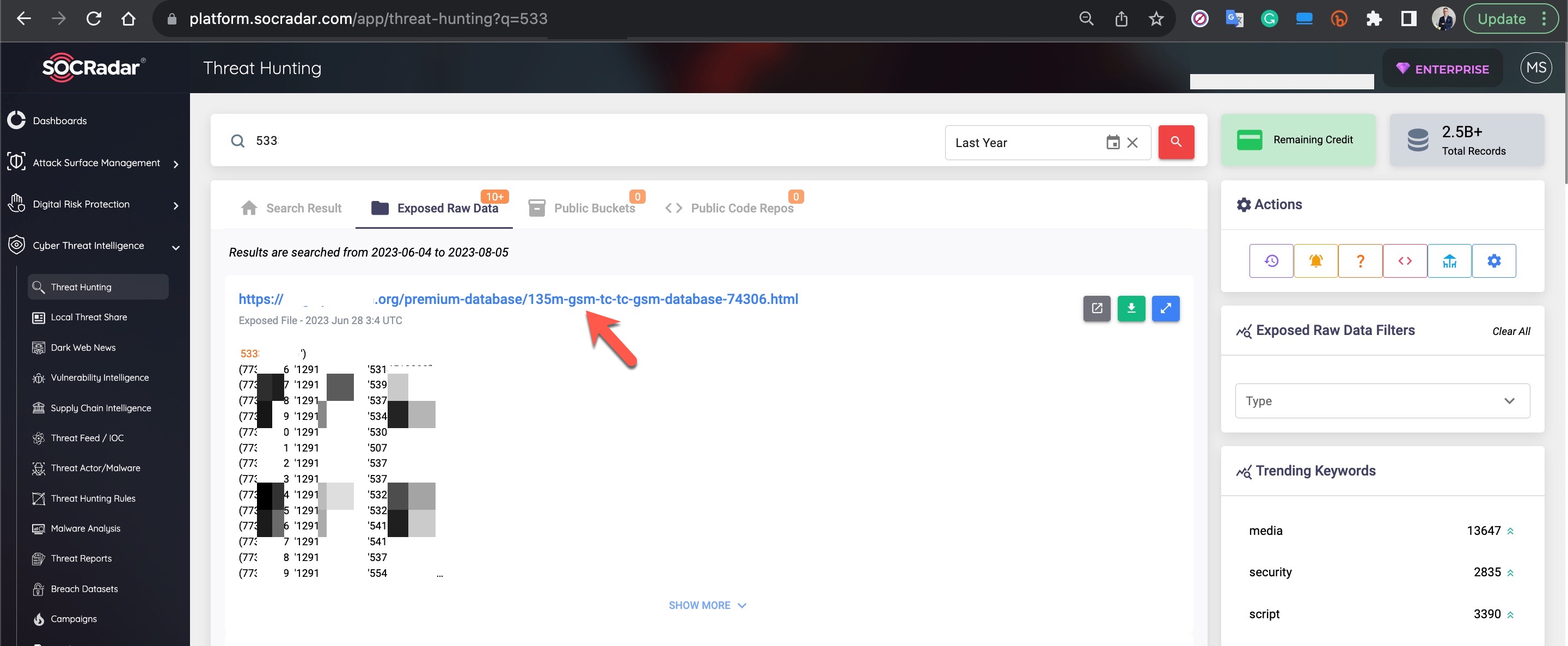

e-Devlet Hacklendi mi? başlıklı yazımda olduğu üzere bilgilerimizin yer altı dünyasında elden ele gezdiği son yıllarda tehdit aktörlerinin, dolandırıcıların cep telefonu bilgilerimize ulaşmak için ilave bir efor harcayarak bir yerleri hacklediğini ve oradan bu bilgileri sızdırdığına pek ihtimal vermiyorum.

Neden derseniz, tehdit aktörlerini, dolandırıcıları siber dünyada adım adım izleyen ve buna yönelik olarak müşterilerine anlık olarak siber tehdit istihbaratı sağlayan SOCRadar XTI platformunda örnek bir cep telefonu numarasını arattığımda, yer altı dünyasında paylaşılan veri sızıntıları dosyalarında bu cep telefonu numaralarının yer aldığını görebildim. Hatta birden fazla sızıntı dosyasında ortak olarak kullanılan cep telefonu numarasından bir kişi ile ilgili eksik bilgileri de tamamlamak mümkün olabiliyor.

Ayrıca WhatsApp üzerinden buna benzer gerçekleştirilen dolandırıcılıkların dünyanın başka ülkelerinde de yapıldığını unutmamak gerekiyor dolayısıyla uluslararası bir dolandırıcılık şebekesi ile karşı karşıya kaldığımızı söylersek yanlış olmaz.

Kurbanlarını nasıl ağlarına düşürüyorlardı?

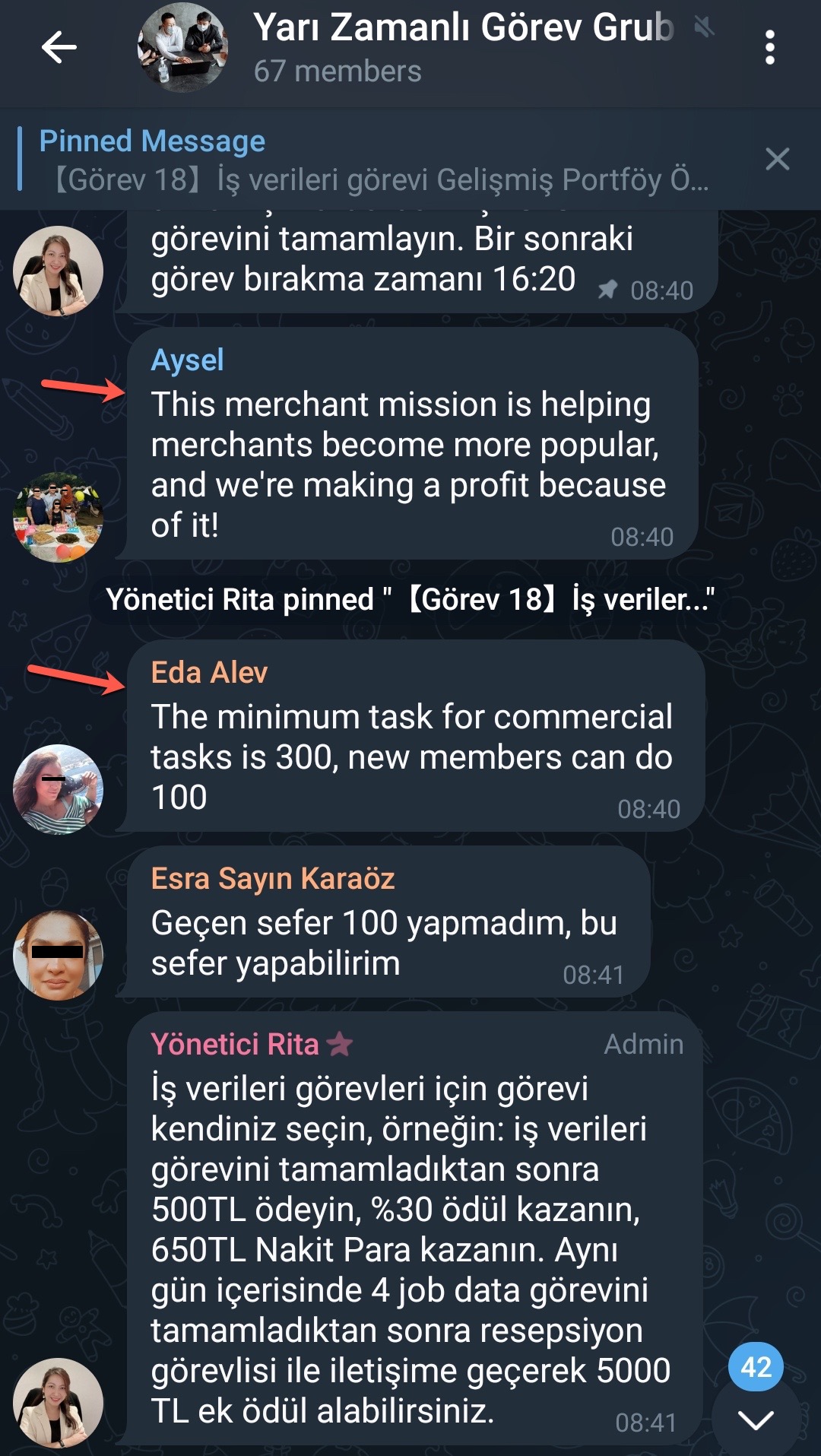

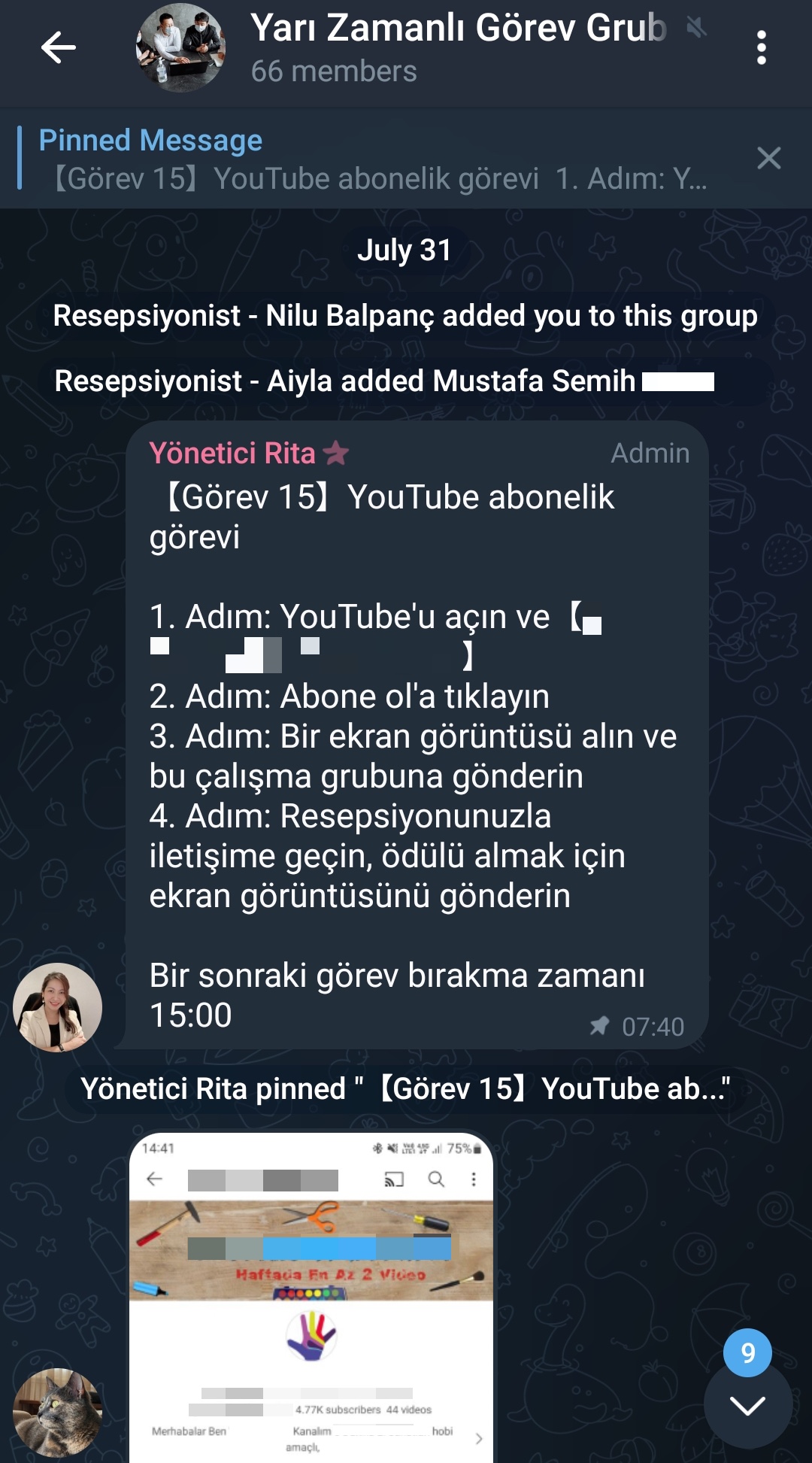

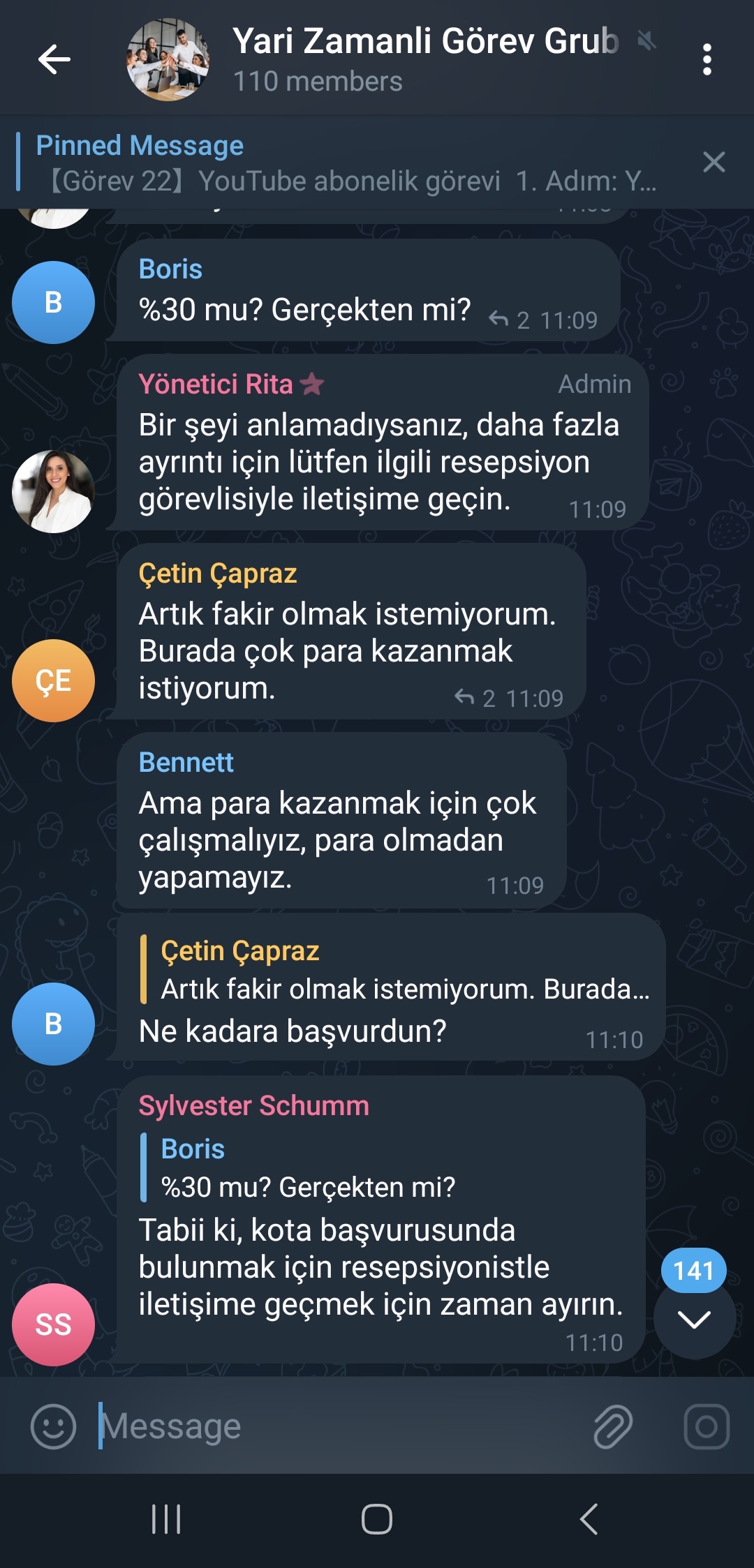

Yarı Zamanlı Görev Grubu isimli bir Telegram grubuna girdikten kısa bir süre sonra görevlerin paylaşıldığı, ekran görüntülerinin ve yazışmaların yağmur gibi yağdığı bir ortamda kendimi buldum ve grupta olan biteni izlemeye karar verdim.

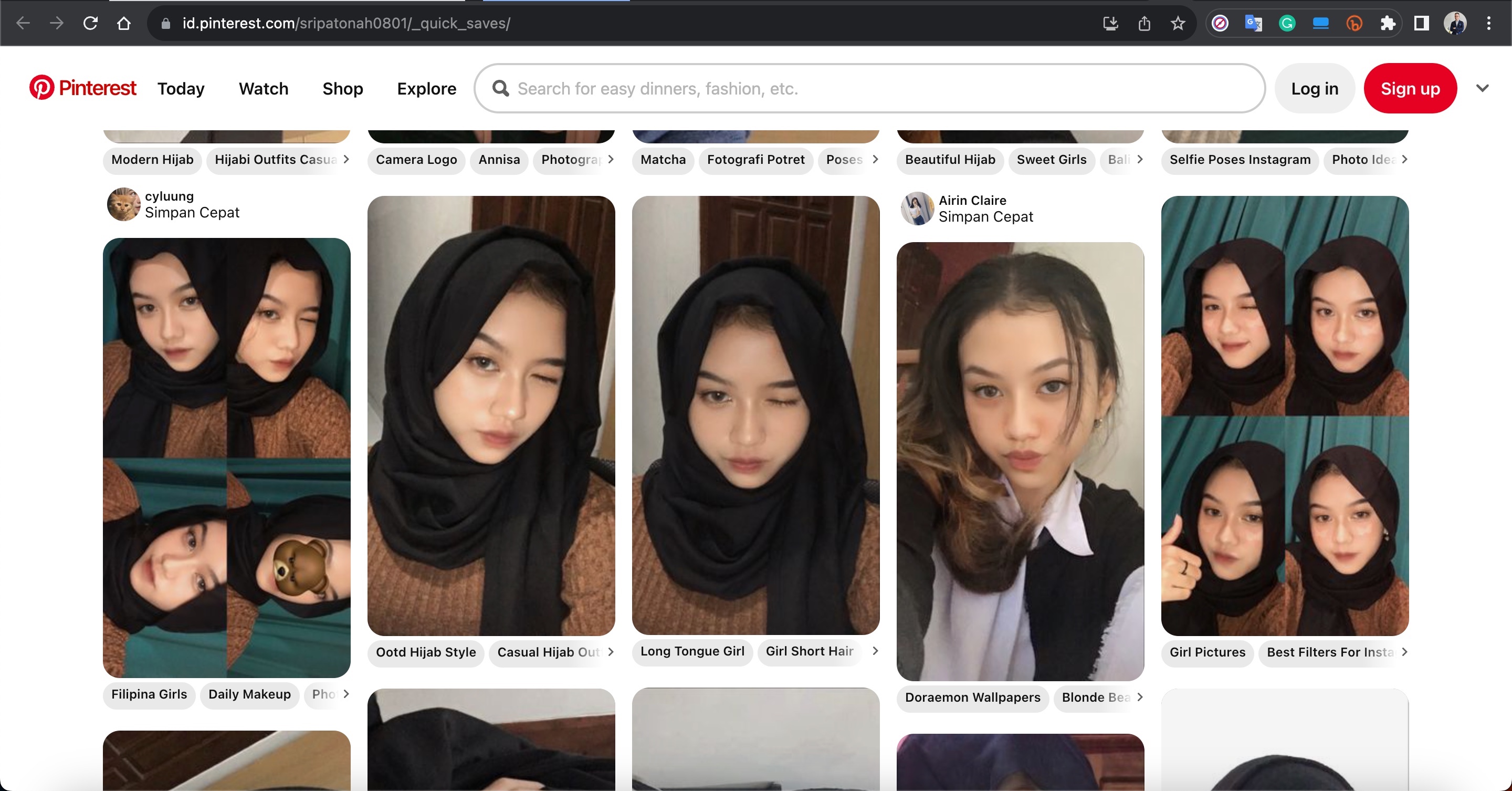

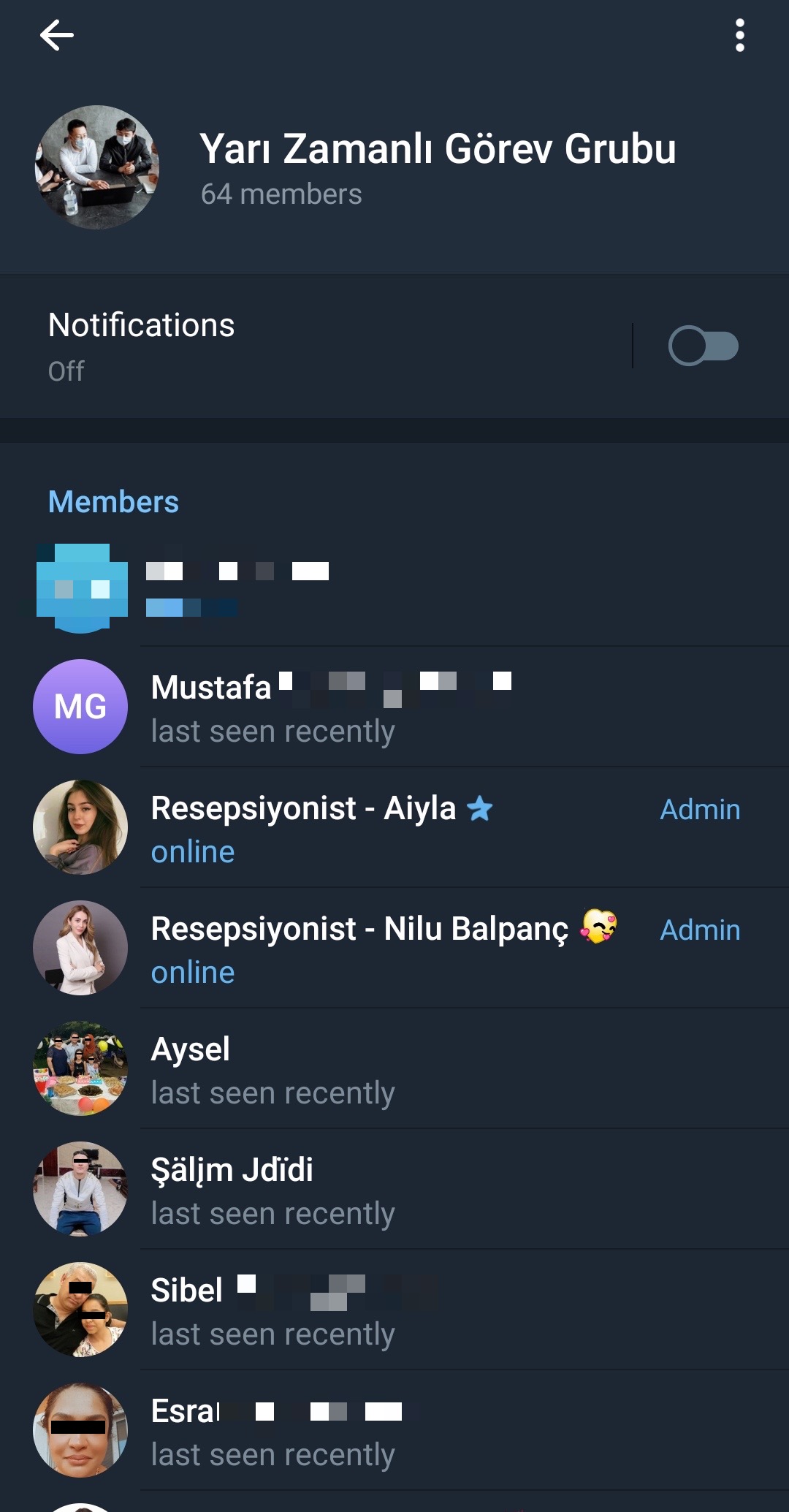

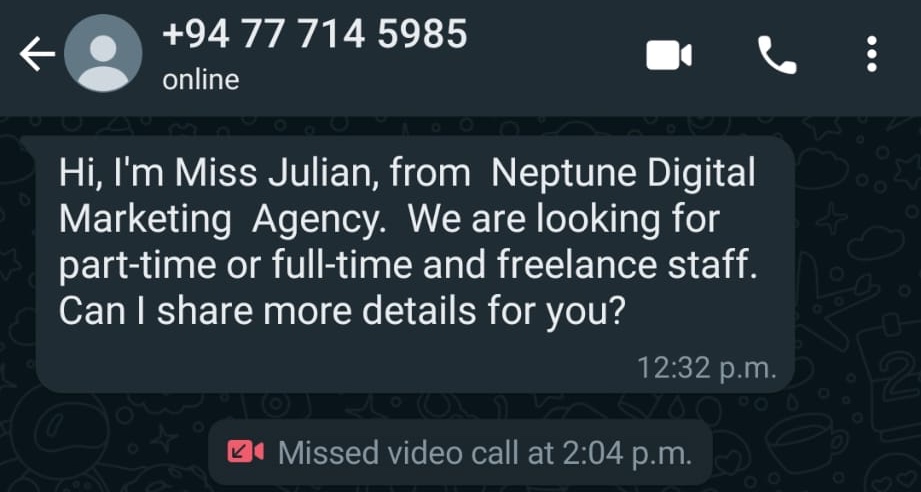

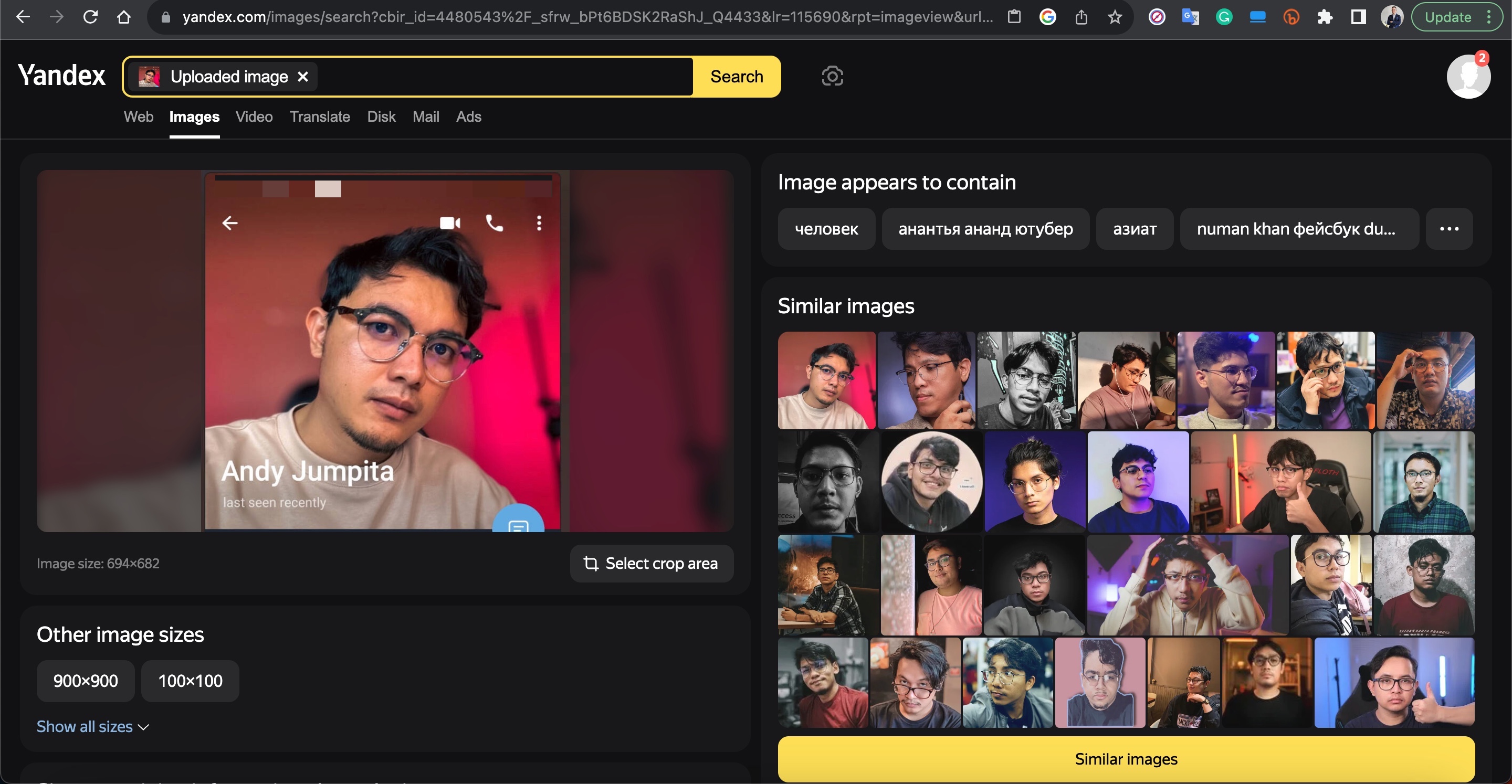

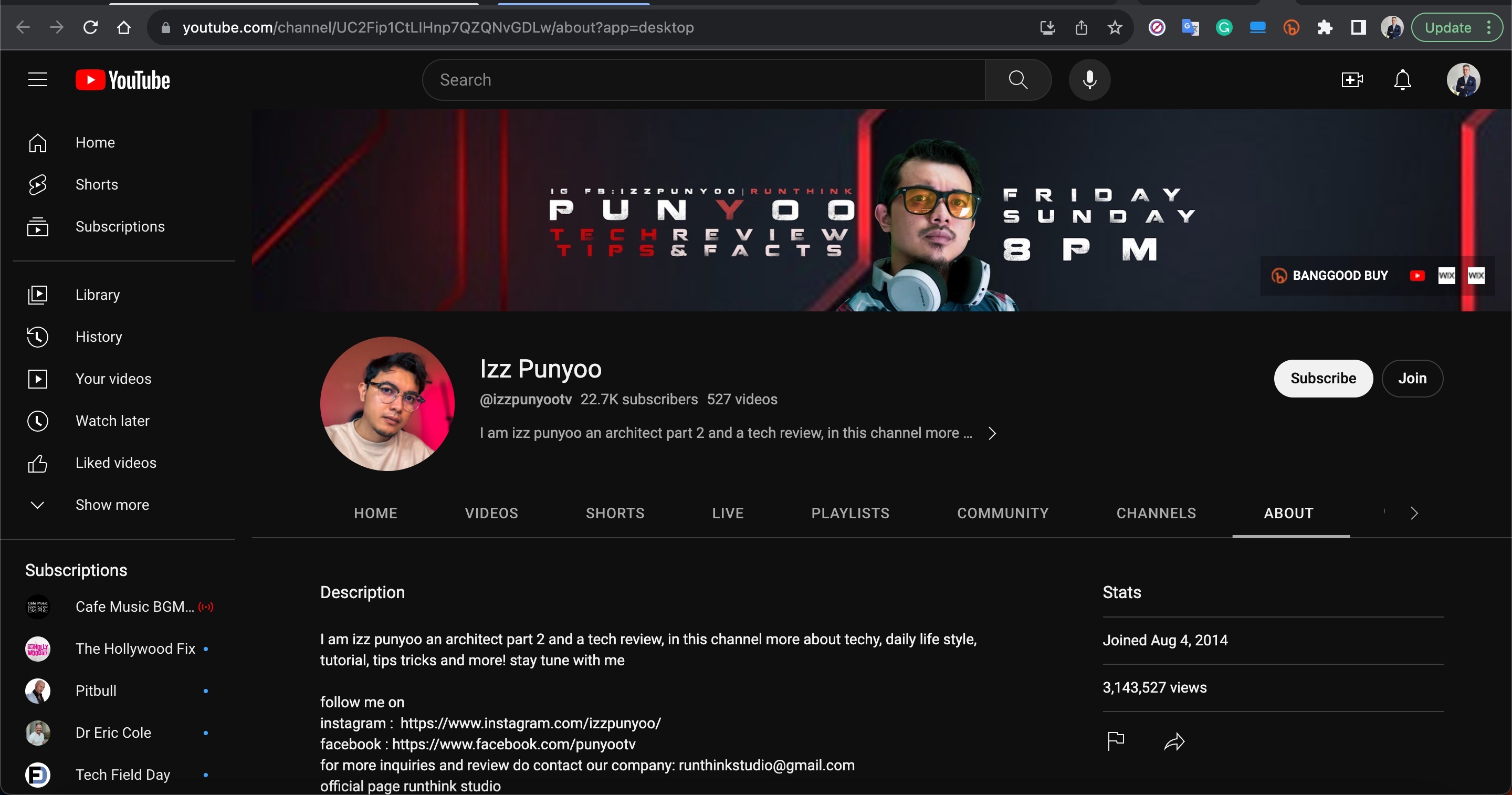

Bir süre izledikten sonra yöneticiler de dahil olmak üzere gruptaki kişilerin isim – profil resimleri ve kullandıkları dil arasında uyuşmazlık olması dikkatimi çekti. Birkaç profil fotoğrafını yazının başında olduğu gibi internette arattığımda bambaşka kişilere ait olduğunu dolayısıyla sahte olduğunu tespit ettim.

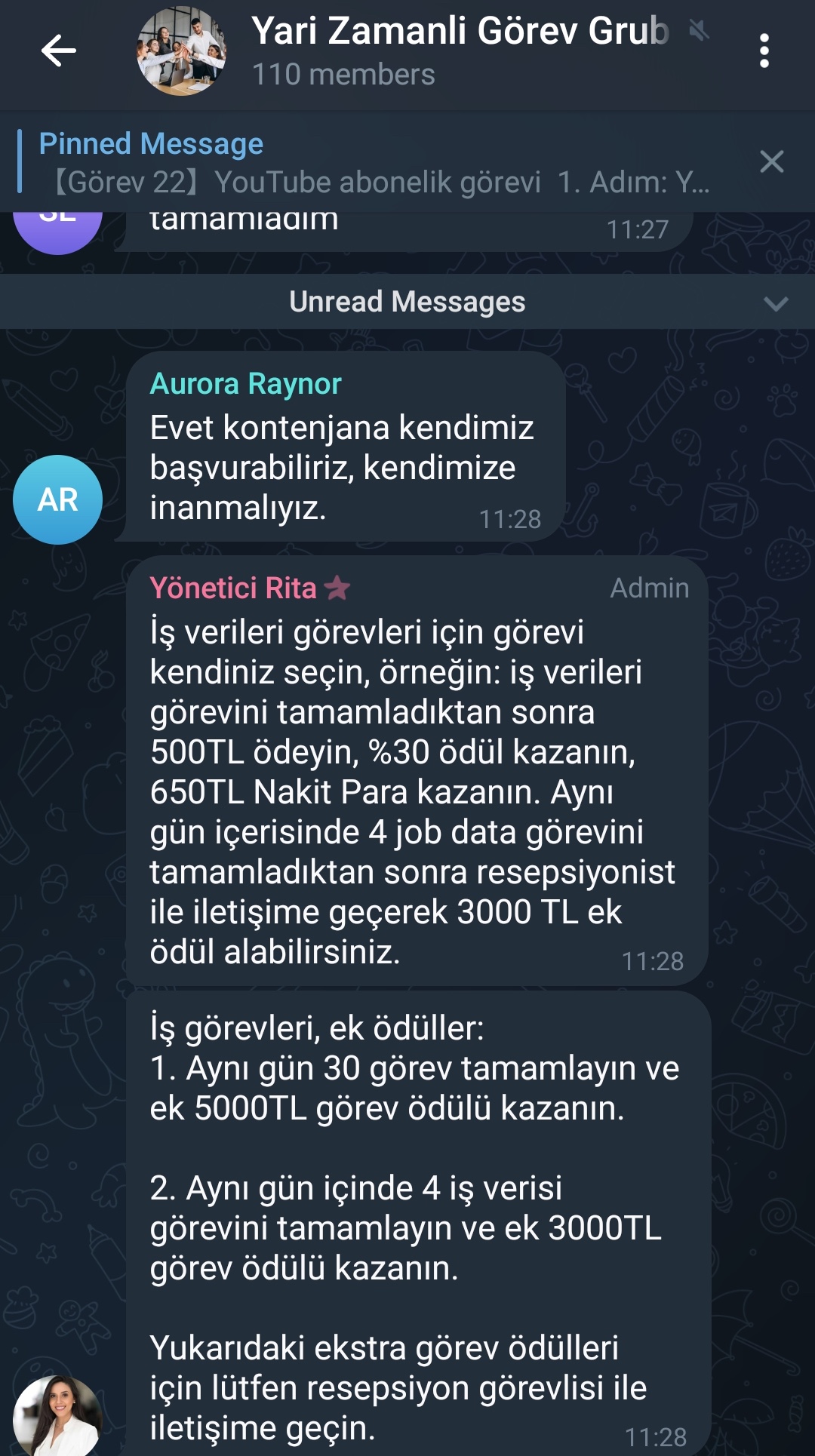

Gruba gönderilen Türkçe mesajlardaki yazım hatalarından, zaman zaman Türkçe konuşan kişilerin Çince ve İngilizce cümleler de kurmasından dolayı gruptaki çoğu kişinin aslında bot olduğunu anladım.

İşin kötü yanı ise botlar tarafından kullanılan profil fotoğraflarının masum vatandaşlarımıza ait olduğu anlaşılıyordu.

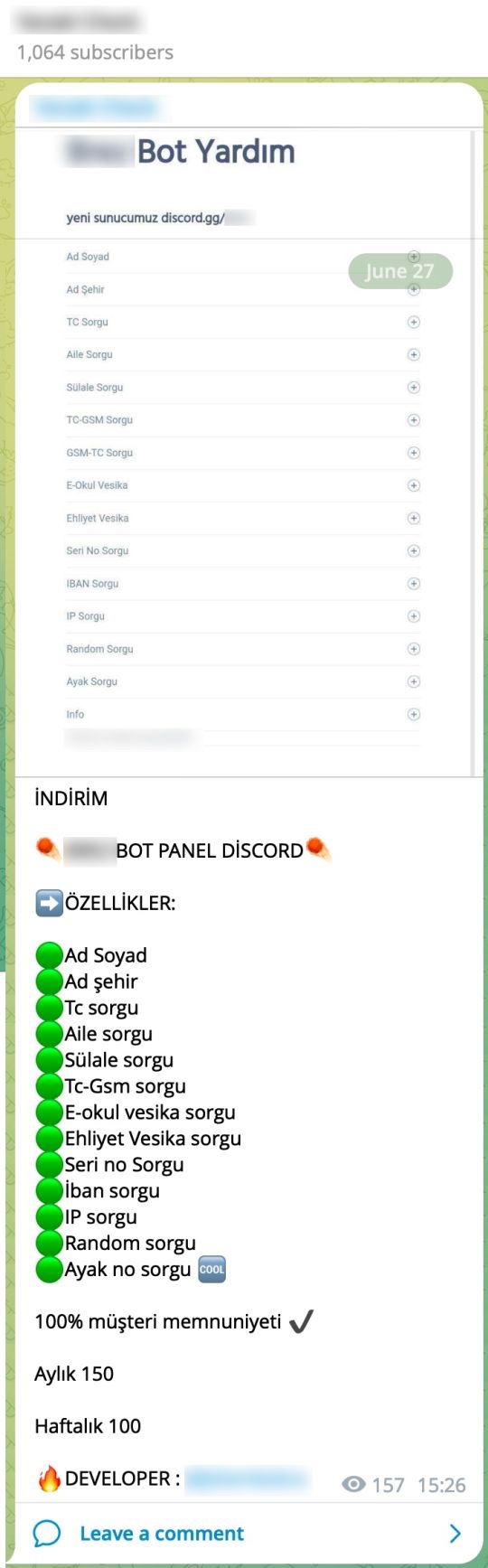

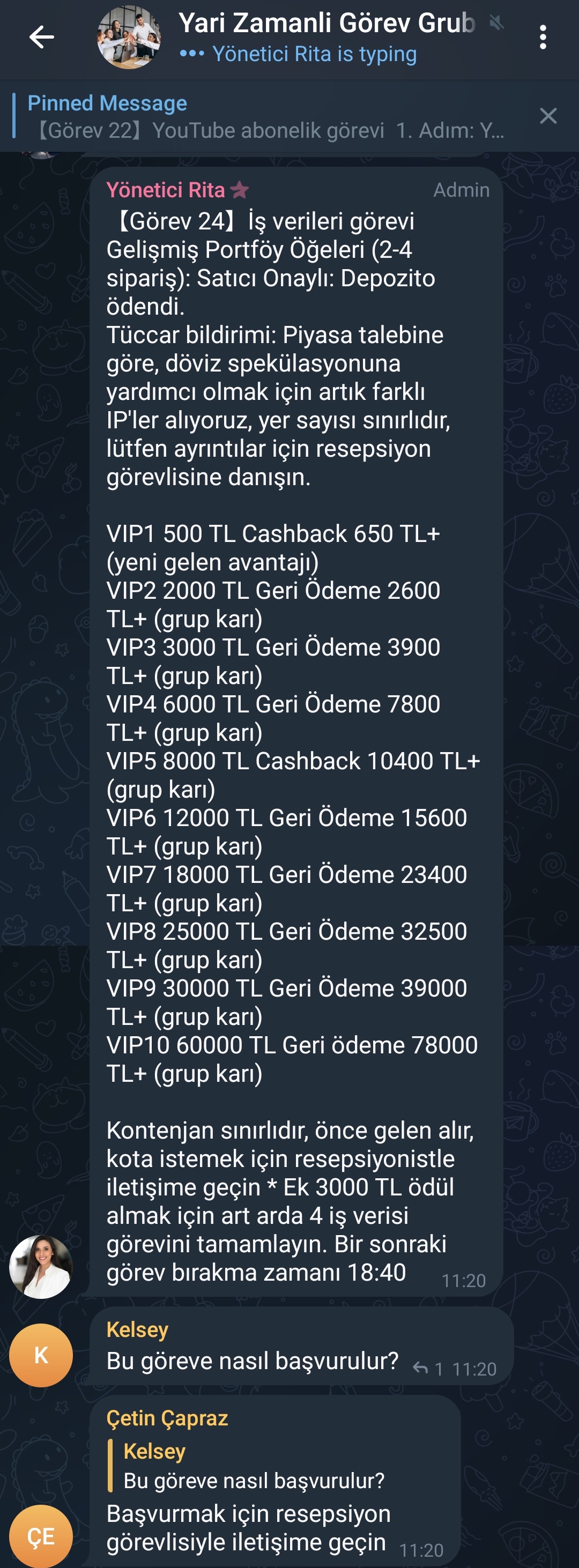

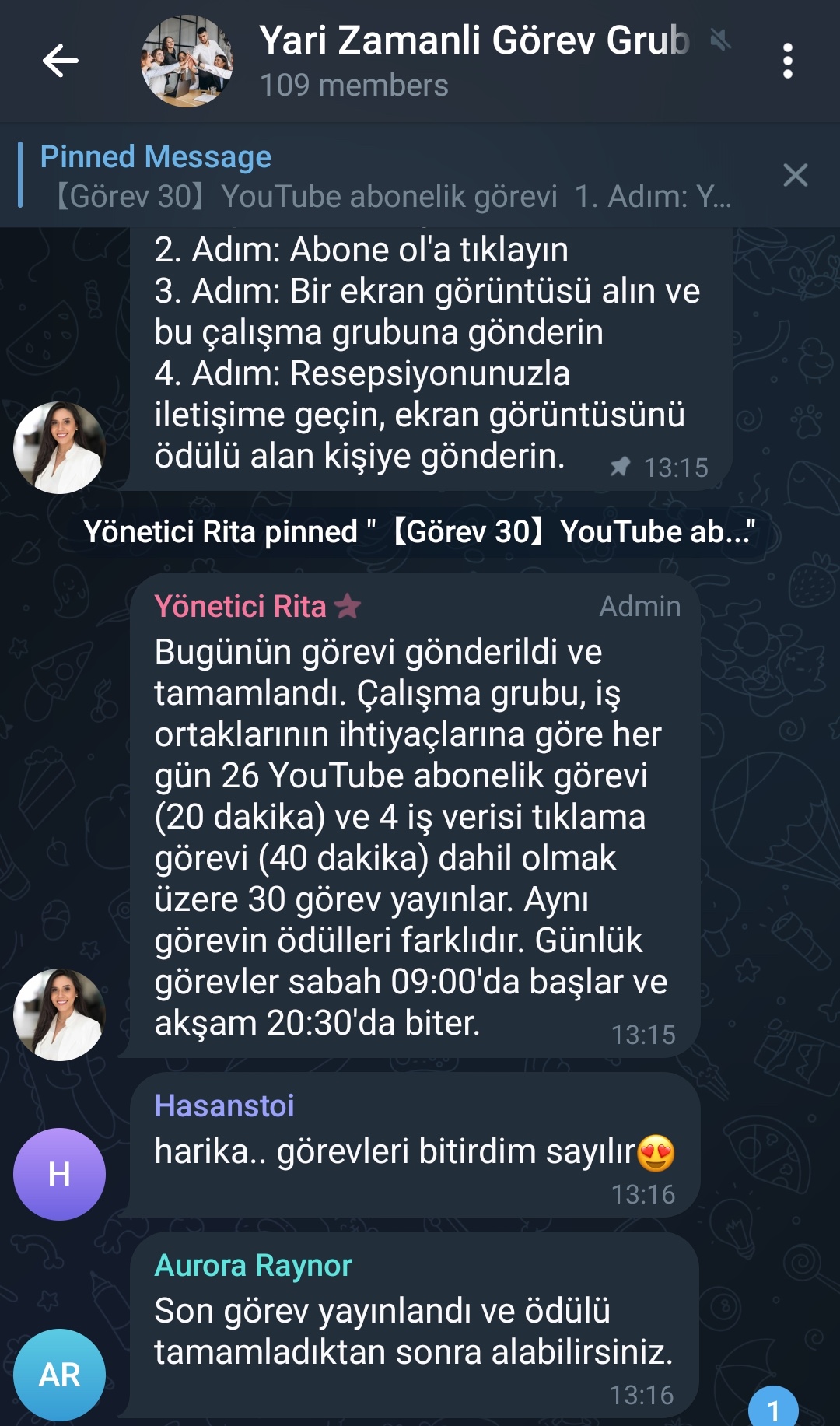

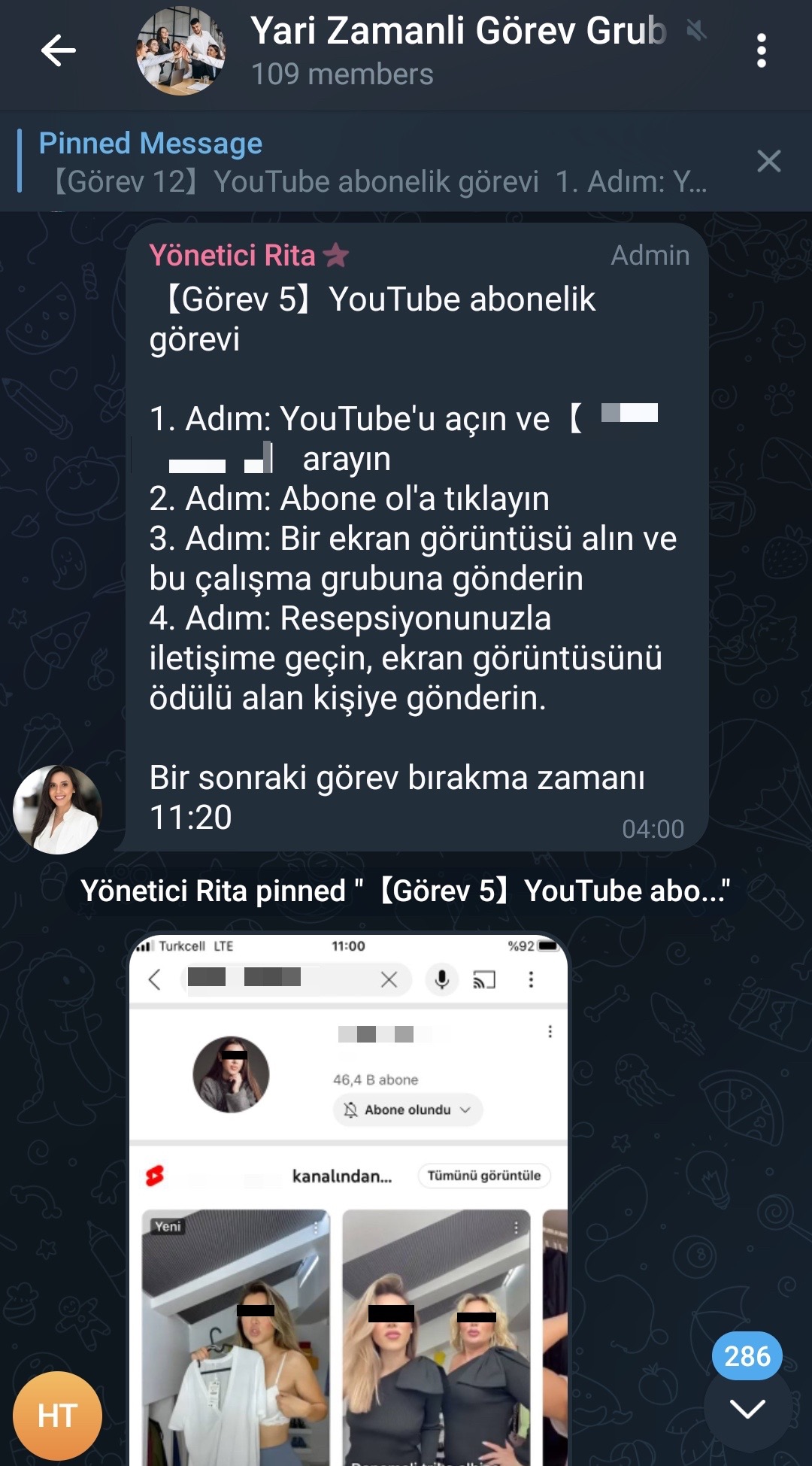

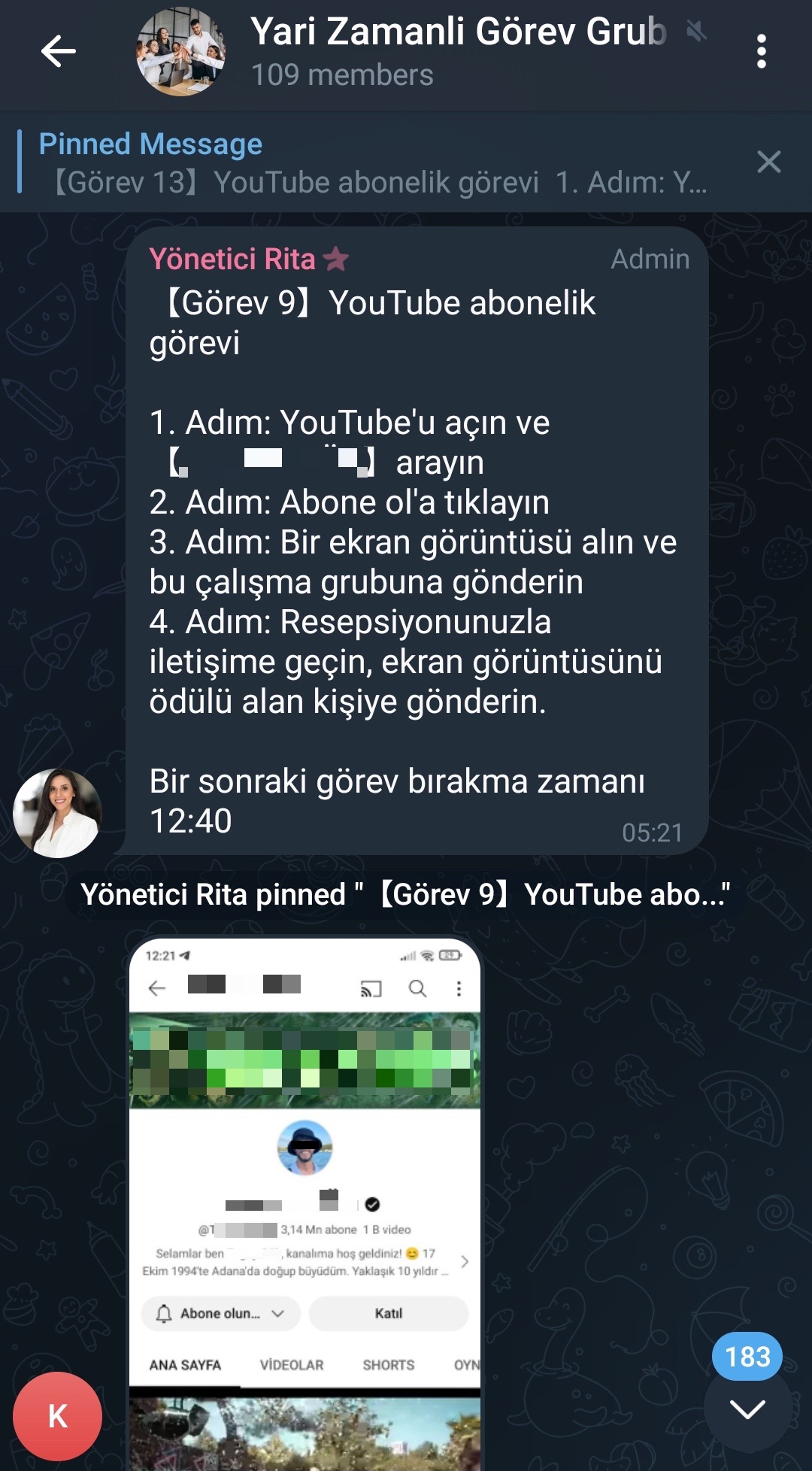

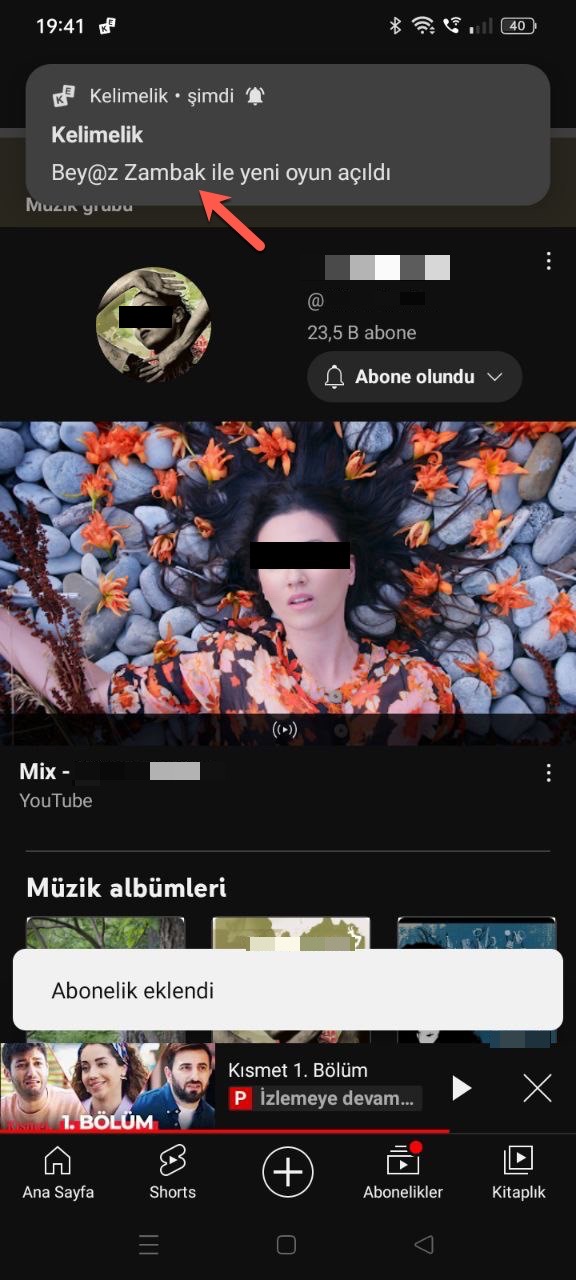

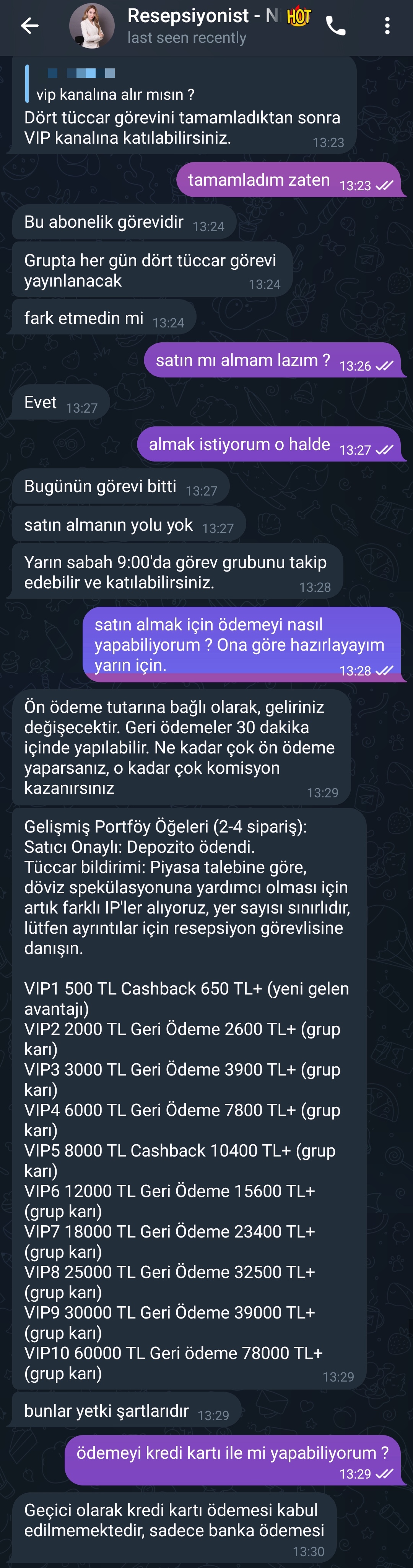

Türkiye saati ile saat 09:00‘da başlayan, 20 dakikada bir yenilenen ve akşam saat 20:30‘a kadar süren görevlerde, grup yöneticisi tarafından paylaşılan YouTube kanallarına abone olunması ve ekran görüntüsünü ya grupta ya da grup yöneticileri ile paylaşması bekleniyordu. Bu paylaşımları yapanların da bu işten kazanç elde edebileceği vadediliyordu. Ayrıca daha fazla para kazanmak ve özel odalara katılabilmek için de tüccar görevi yapmanız bekleniyordu. Bunun için de en düşük miktar olan 500 TL yatırmanız ve bunun karşılığında 650 TL kazabileceğiniz belirtiliyordu.

Görev esnasında paylaşılan bu YouTube kanalları, gruptaki kurbanları ikna etmek adına dolandırıcılar tarafından rastgele seçilen kanallar mıydı yoksa takipçi kazanmak için hizmet satın alan kişilerin kanalları mıydı sorusunun yanıtını bu zaman zarfında bulma şansım maalesef olmadı.

Takipçi hizmeti satın alanların istemeden de olsa bu tür dolandırıcıları finanse etme ihtimali olduğunu da unutmamaları faydalı olacaktır.

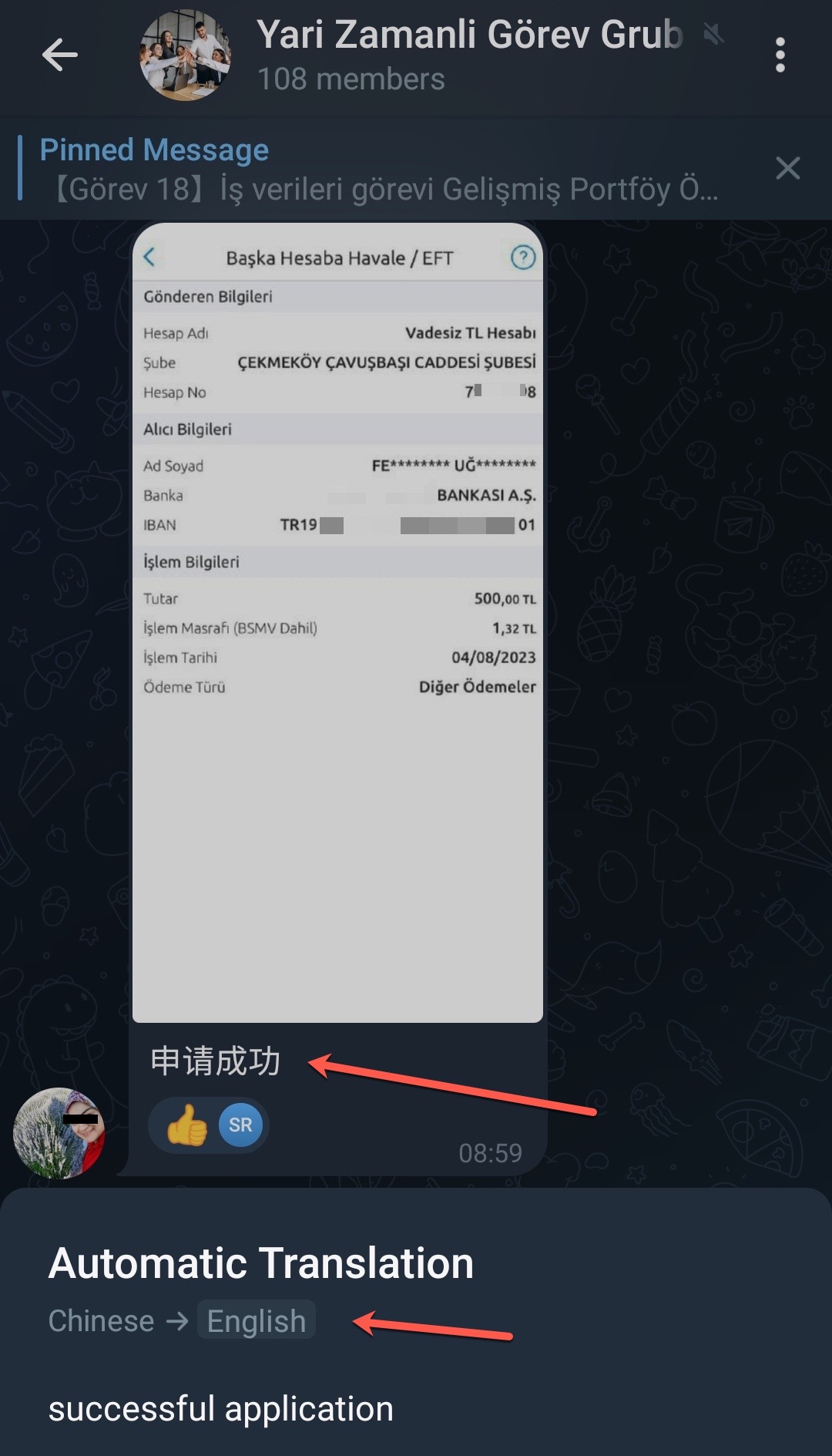

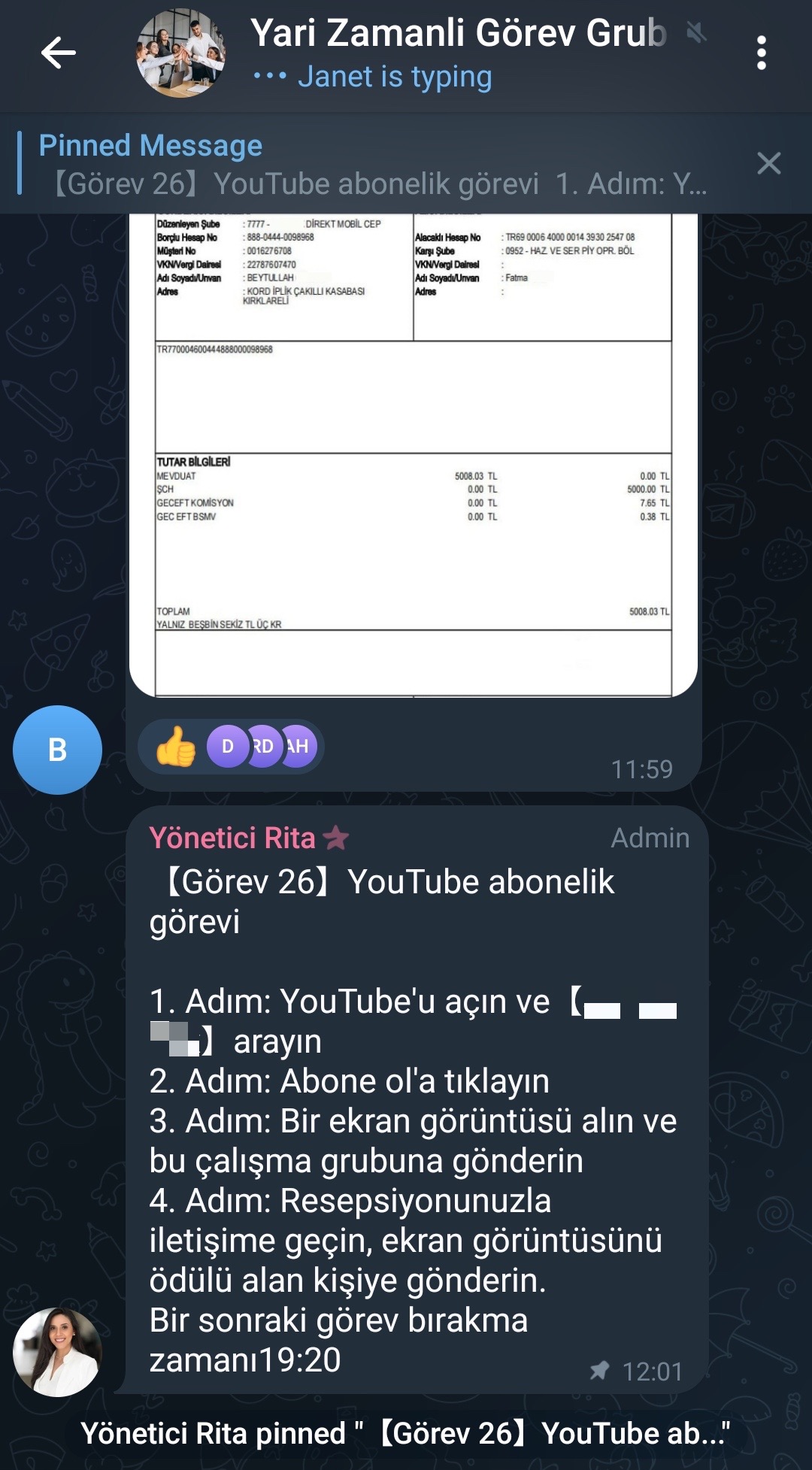

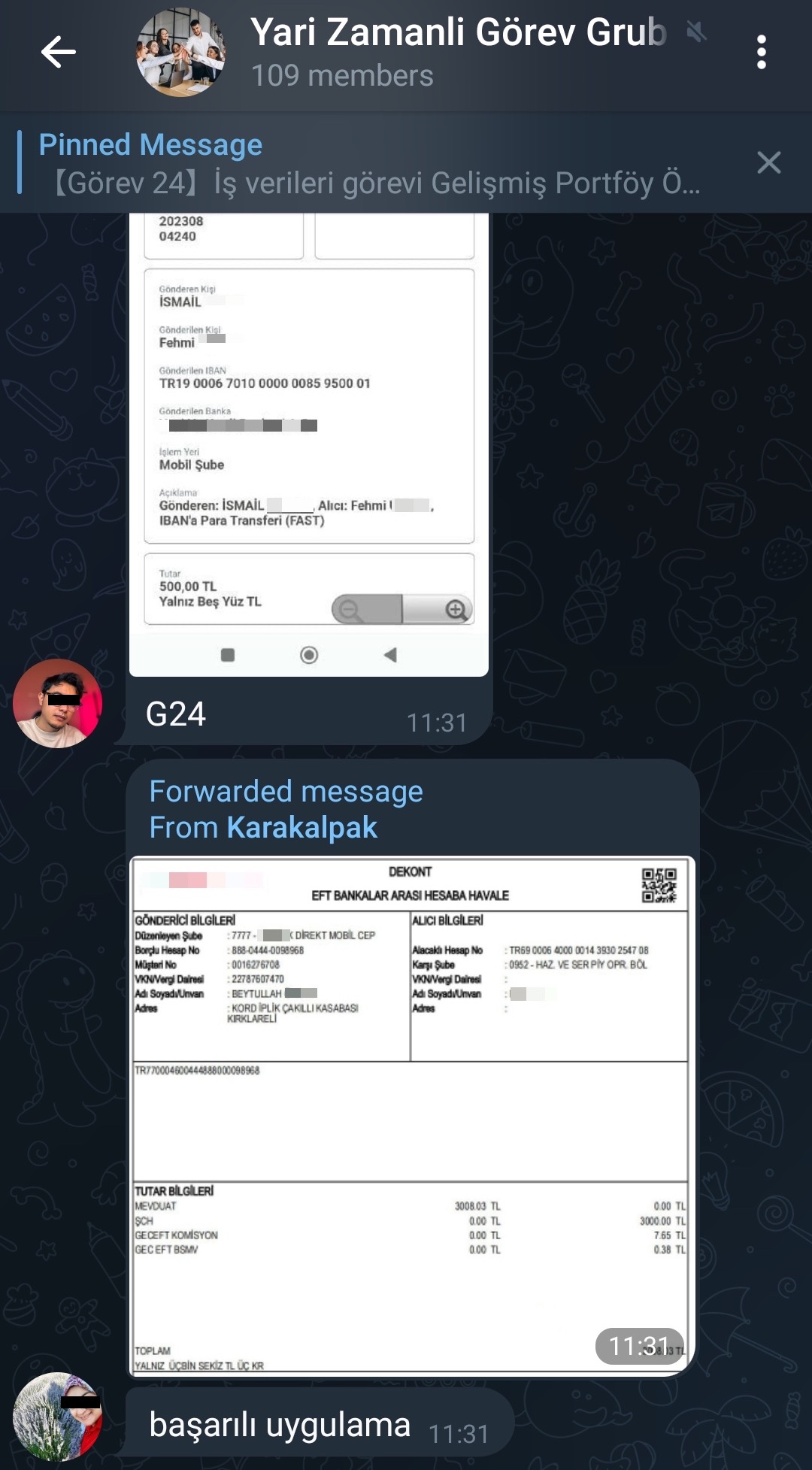

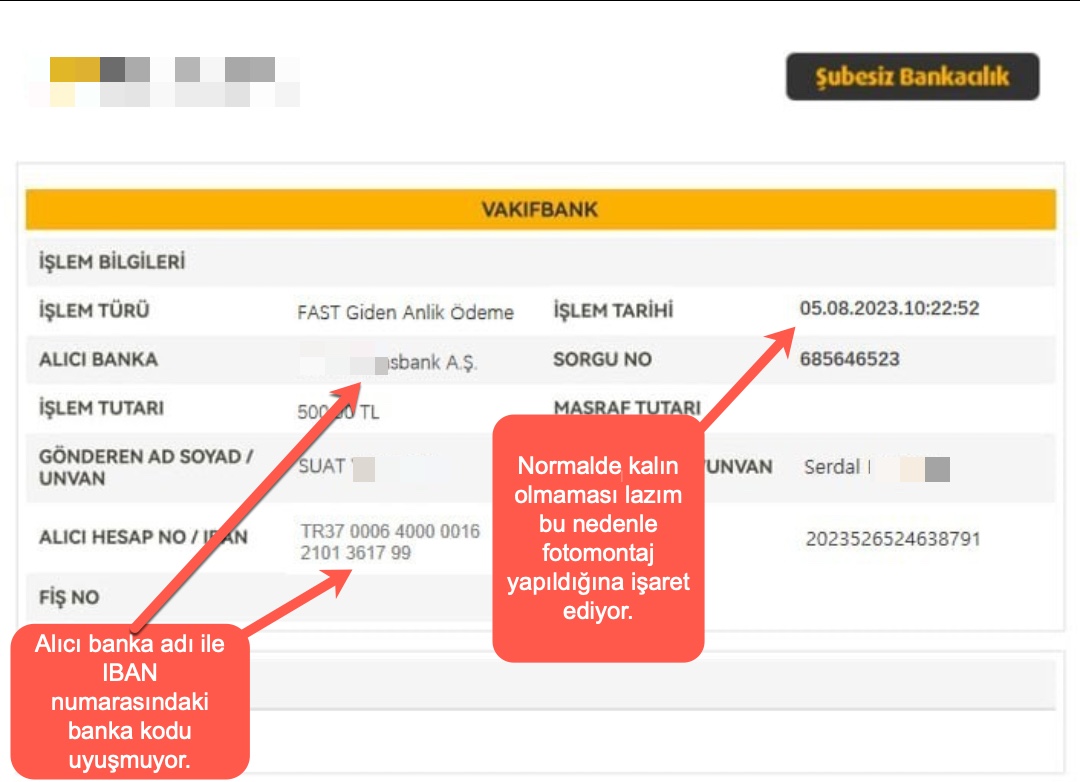

Abone olduklarına dair ekran görüntülerini paylaşan botlar zaman zaman paylaşımlarından elde ettikleri kazançları içeren dekontlarını da paylaşmayı ihmal etmiyorlardı. Dekontlara baktığımda bazılarında gözle görülür fotomontaj yapıldığı anlaşılıyordu. Diğer yandan dolandırıcıların dekontlardaki her bir bilgiyi değiştirmekle uğraşmayacaklarını tahmin ettiğim için alıcı/gönderici banka adı ile alıcı/gönderici IBAN numarasındaki banka kodu arasındaki uyumsuzluklar da hemen dikkatimi çekti.

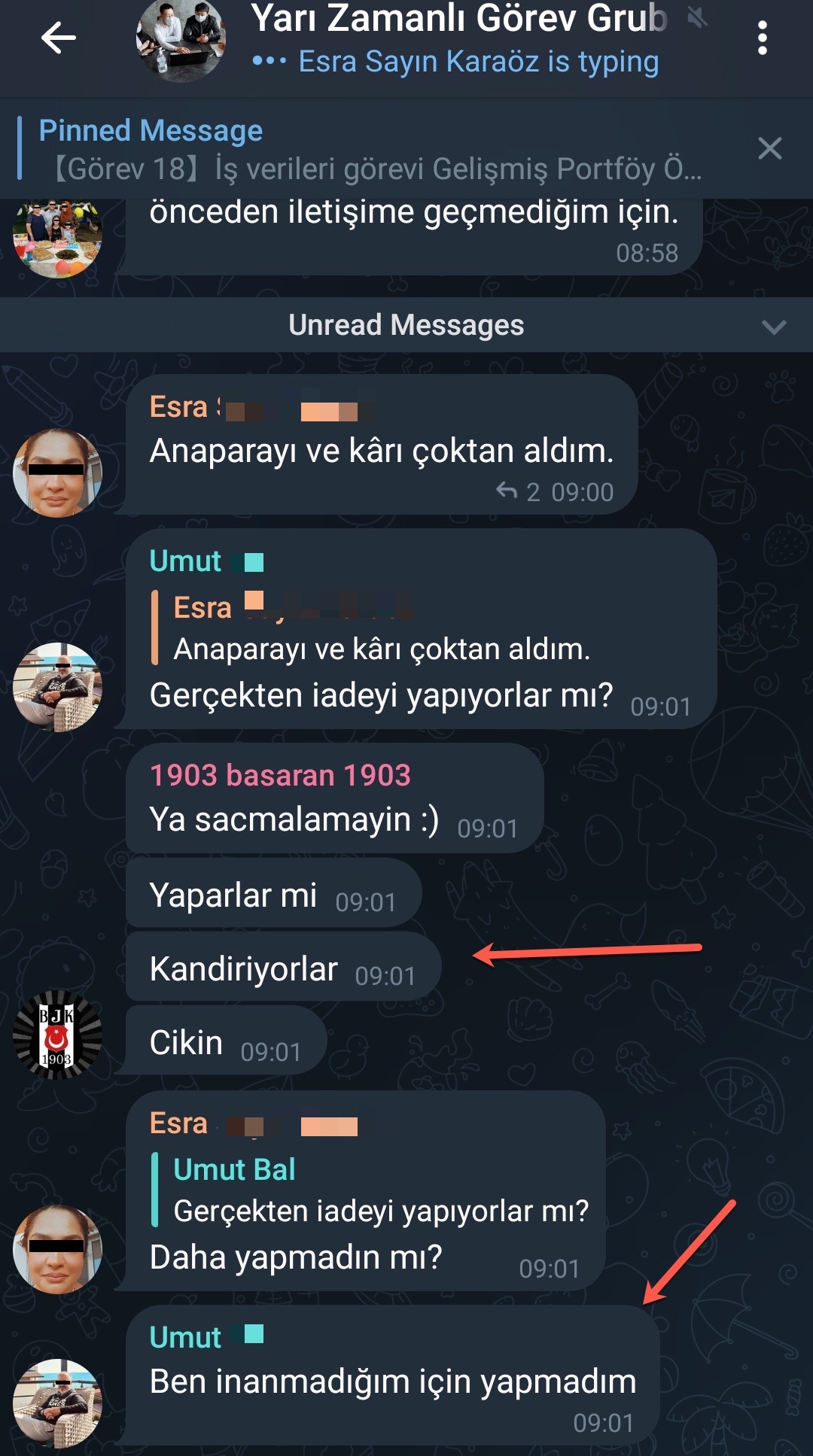

Bir yandan gün içinde gruba dolandırıcıların yeni kurbanlar eklediğini de gördüm. Neyse ki tezgahın farkına varanlar hem diğerlerini uyardılar, hem de gruptan hemen ayrıldılar.

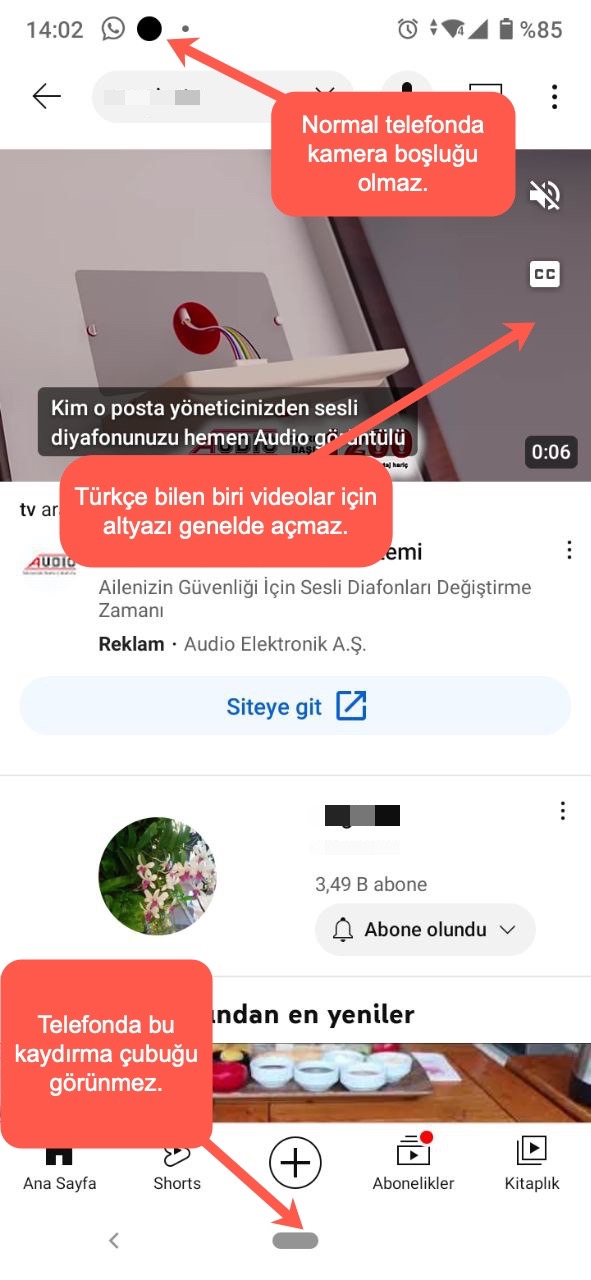

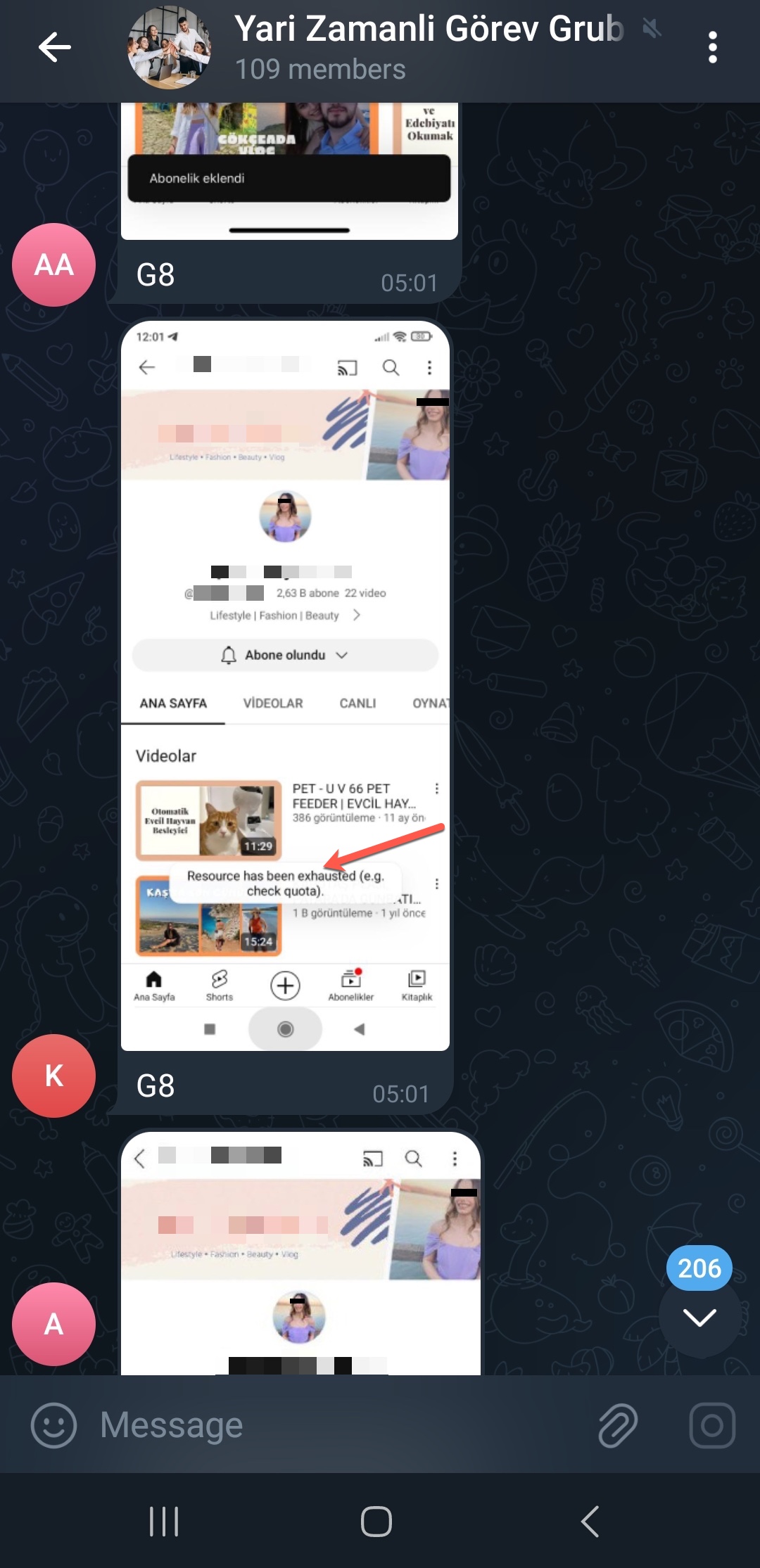

Grupta paylaşılan ekran görüntülerini dikkatlice incelediğimde, çeşitli ipuçlarından bunlardan bazılarının sanal telefon yazılımlarına (Android Emulator vb.) ait olduğunu, bazılarının da operatör isimleri içermesi ve ayrıca başka uygulamalar da çalıştırmaları nedeniyle gerçek, belki de hacklenmiş telefonlar olabileceğine kanaat getirdim.

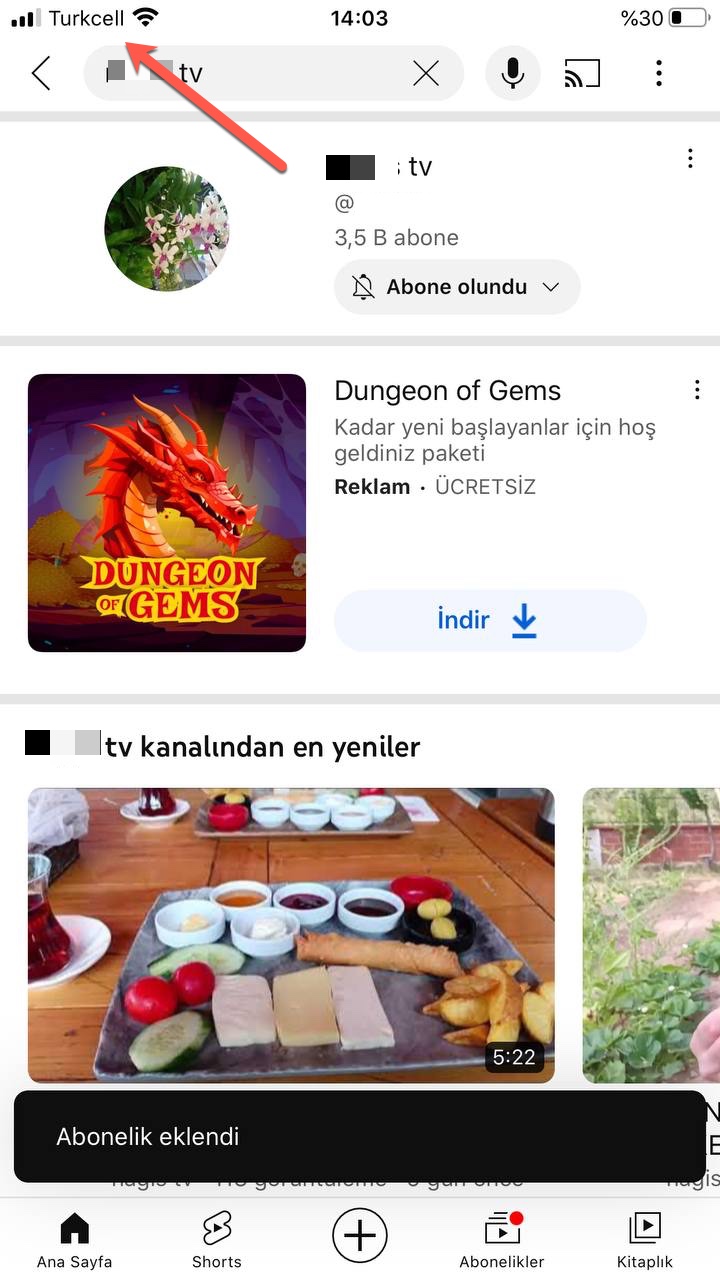

Bazı ekran görüntülerinde, muhtemelen Türkiye’den bir IP adresine sahip olmak için VPN kullandıklarını gördüm. Ayrıca botların toplu abonelik işlemi gerçekleştirdikten sonra kimi zaman YouTube’dan hata aldığı (Resource has been exhausted (e.g. check quota).) gözümden kaçması. Görevin başlangıcı esnasında ve sonrasında abone olunması (Subscribe) istenilen YouTube hesaplarının abone sayılarına baktığımda 2000 arttığını gördüm. Buradan yola çıkarak basit bir hesapla dolandırıcıların bu iş için binlerce bot ordusuna sahip olduklarını söyleyebilirim.

Saat 20:30 olduğunda sözde kişiler yani botlar birbirlerine iyi geceler dedikten sonra grup bir sonraki gün sabah saat 09:00‘a kadar sessizliğe bürünüyorlardı. Yine aklıma çeşitli sorular takılmaya başladı. Türkiye’de FAST sayesinde 7/24 para transferi yapılabiliyorken neden saat 20:30‘da uykuya geçiriyorlardı? Botları yöneten dolandırıcının/operatörün bulunduğu lokasyonda gece geç saat olduğu için mesaisini ve botları bu saate göre mi ayarlamıştı? Bu sorularıma yanıt bulmayı daha sonraya bırakıp araştırmama kaldığım yerden devam ettim.

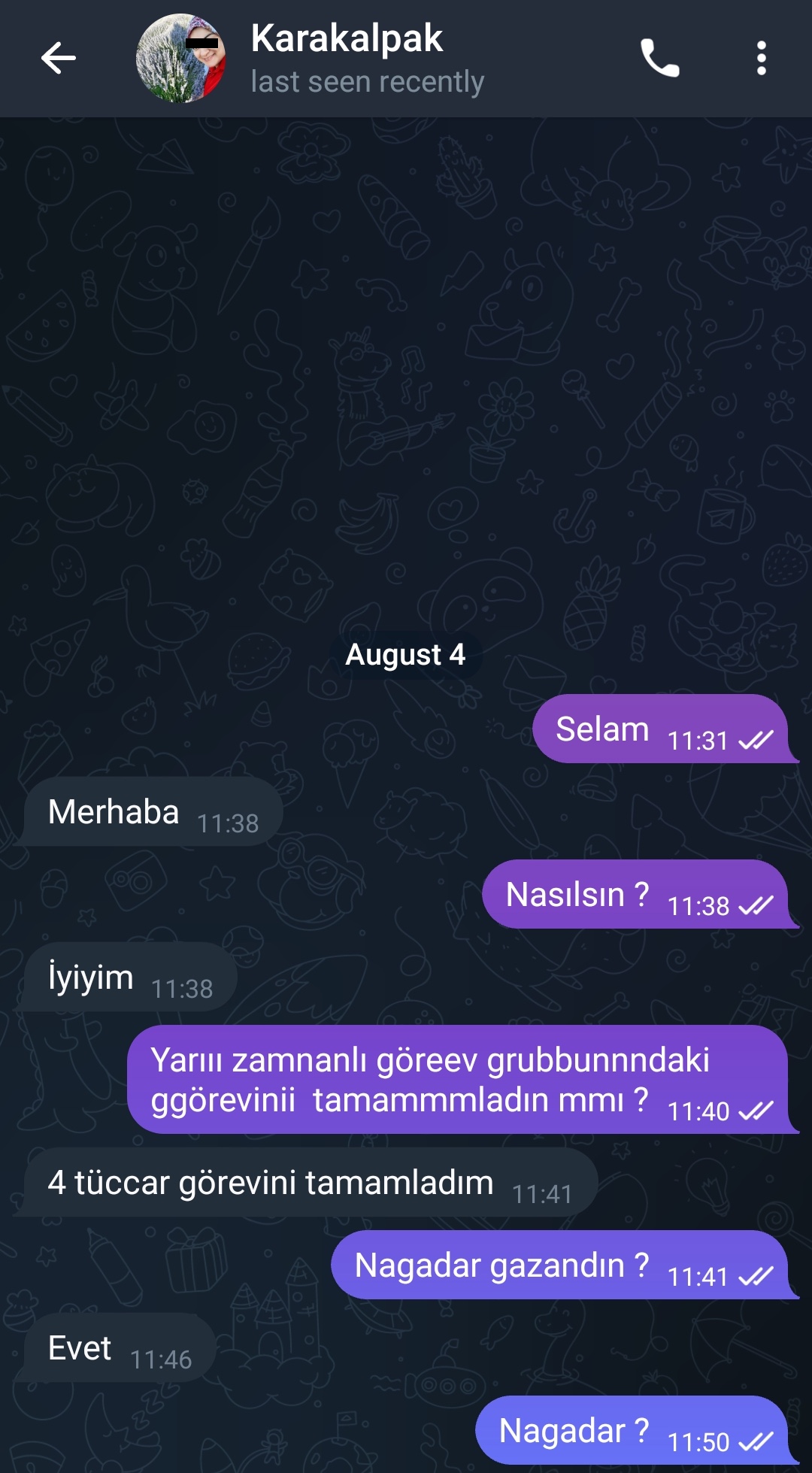

4 Ağustos 2023 tarihinde Telegram grubunun kapatıldığını farkettim ve dolandırıcı ile iletişime geçip beni gruba tekrar geri almasını istedim. Bu defa gruba girdiğimde grup üyelerinin listesi gizlenmişti. Dolandırıcılık girişimin detaylarını öğrenmek için grubu bir süre izleyip, 4 görevi tamamladıktan sonra beni hem daha kalabalık bir gruba alması hem de hesabıma parayı yatırması için dolandırıcı ile iletişime geçtim.

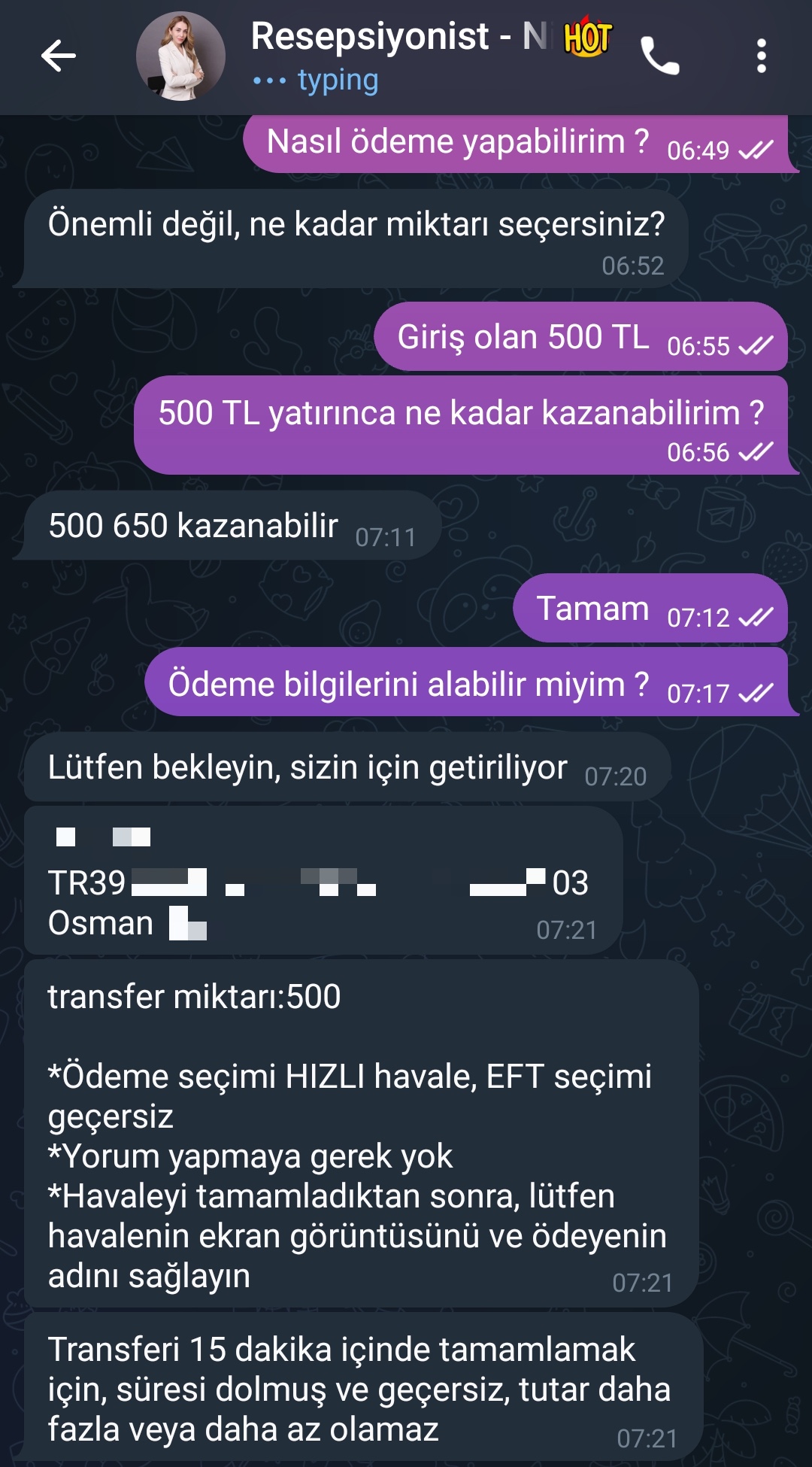

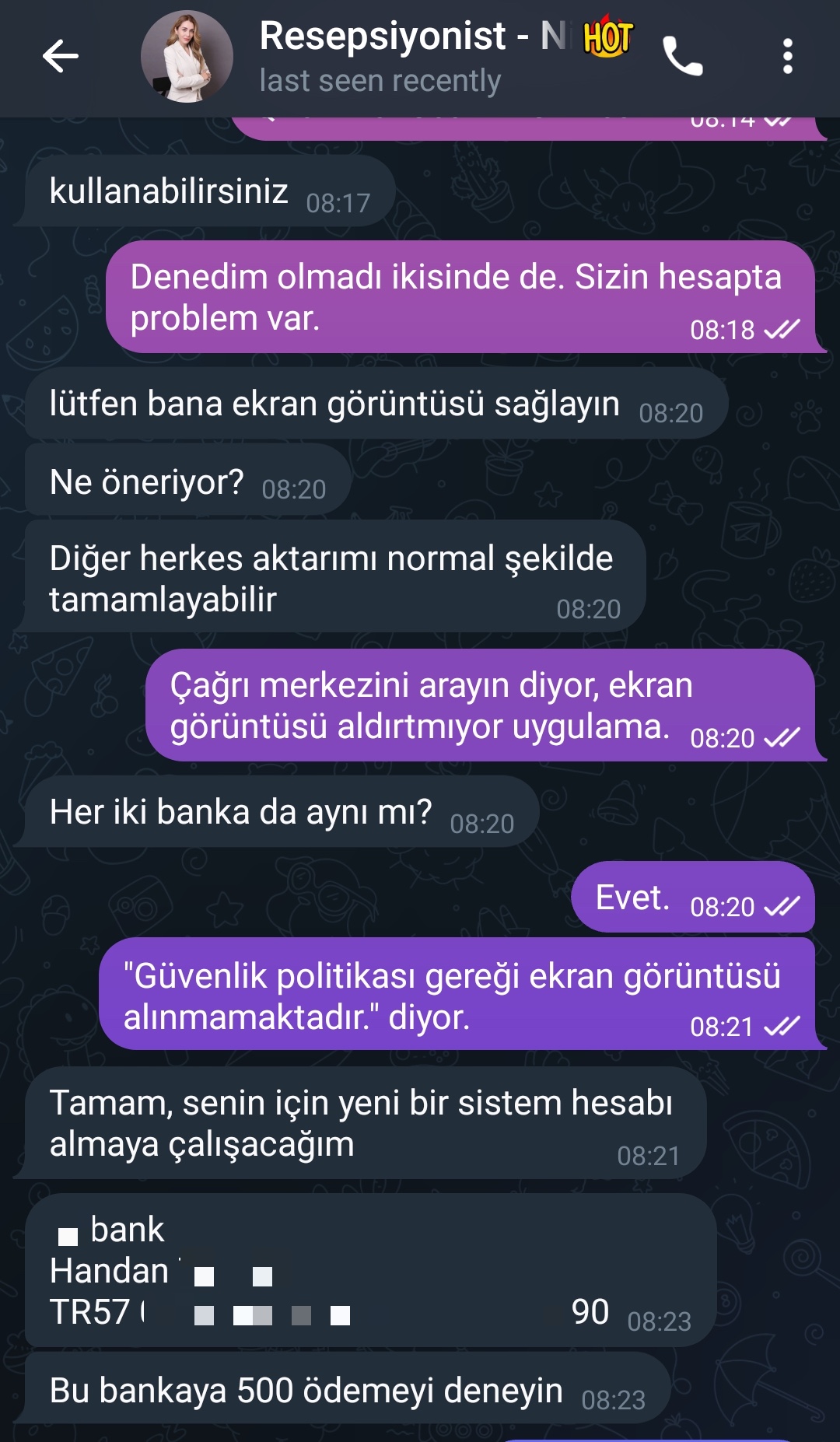

Tabii ki dolandırıcı bunun için 4 tüccar görevini (500 TL öde 650 TL kazan modeli) tamamlamam gerektiğini belirtti. Ödemeyi nereye, nasıl yapacağımı sorduğumda banka hesabına yapabileceğimi söyledi. Dolandırıcıların daha fazla vatandaşımızı mağdur etmemesi adına bu banka hesaplarını hızlıca öğrenmem ve o bankaların yetkililerine izlemeleri için iletmem gerekiyordu. Vakit kaymeden dolandırıcıya ödeme yapmak istediğimi söyledim.

Birinci hesap bilgisini öğrendikten ve ilgili banka yetkilisini bu konuda haberdar ettikten sonra dolandırıcıya para transferimin gerçekleştirilemediğini, hesaplarında sorun olduğunu söyledim. Ardından ikinci bir hesap bilgisi vermesi konusunda onu ikna etmeye çalıştım ve başardım. :)

Olmuyor, etmiyor, şöyle problem var, çağrı merkezini aramam lazım, banka şubesine gitmem lazım, tamam sorunu çözdüler diye diye günün sonunda dolandırıcıların 4 farklı bankada kullandığı 5 farklı hesap bilgisini bu bankaların yetkilileri ile hızlıca paylaştım ve çok kısa sürede daha fazla vatandaşımızın mağdur olmasını el birliği ile engellemiş olduk. Bu noktada isimlerini açıklayamadığım bankalara ve oradaki tüm yetkililere hızlı aksiyonları için de ayrıca da teşekkür ederim. 15 yıl boyunca farklı farklı bankalarda çalışınca bu gibi durumlarda kime ulaşacağınızı bilmenizin de hızı arttıran önemli etkenlerden biri olduğunu söyleyebilirim. :)

Elde ettiğim tüm bu bilgiler ışığında dolandırıcıların kurduğu tezgahı özetleyecek olursam;

Para transferi için kullanılan hesaplar kimlere aitti?

Kötüye kullanılan hesap bilgilerini dolandırıcıdan teker teker aldıkça aklımı yine farklı sorular kurcalamaya başlamıştı. Bu hesap sahiplerinin isim ve soyadlarını LinkedIn sosyal ağında arattığımda isim benzerliği ihtimali de olsa çoğunun ya şuan da ya da yakın bir zamana kadar üniversite öğrencisi olduğunu gördüm. Bunlar dolandırıcılar ile bilerek ve isteyerek işbirliği yapan 20’li yaşlarındaki genç kişiler miydi yoksa hayat şartlarının zorluğu nedeniyle gelir elde etme uğruna dolandırıcılar tarafından istismar edilen öğrenciler miydi? Maalesef bu soruya yanıt bulma şansımın olmayacağını bilerek aklımı kurcalayan diğer soruların yanıtlarını aramaya devam ettim.

Bu operasyonu hangi ülkeden yürütüyorlardı?

Yerli de olsa yabancı da olsa dolandırıcıların çoğunlukla Operasyon Güvenliğine önem vermediklerini Kripto Para Dolandırıcıları gibi benzer araştırmalarımda da tecrübe ettiğim için bu dolandırıcıda da IP adresini tespit etmek için aynı yöntemi denemeye karar verdim.

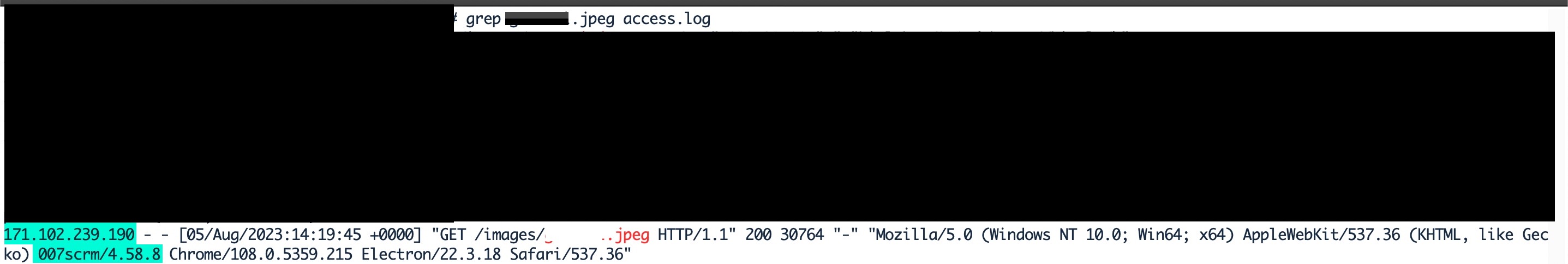

Bunun için websiteme yüklediğim sahte ekran görüntüsünün adresini Bitly URL kısaltma servisinden faydalanarak paylaşmaya ve IP adresini elde etmeye çalıştım.

Dolandırıcı ilk önce bağlantı adresine tıklamaktan çekinse de işin ucunda gelir olduğu ve klavyenin diğer tarafında da benim olduğumu bilmediği için gözünü kararttı ve tıkladı. Ben de websitemin kayıtlarından elde ettiğim IP adresini SOCRadar IOC Radar üzerinde arattığımda dolandırıcının 171.102.239.190 IP adresi ile benimle Tayland üzerinden iletişim kurduğunu öğrendim.

Tayland ile Türkiye arasında 4 saat fark olduğunu öğrendiğimde botların neden Türkiye saati ile 20:30’da, Tayland saati ile 00:30’da birbirlerine iyi geceler dediğini anlamış oldum. :)

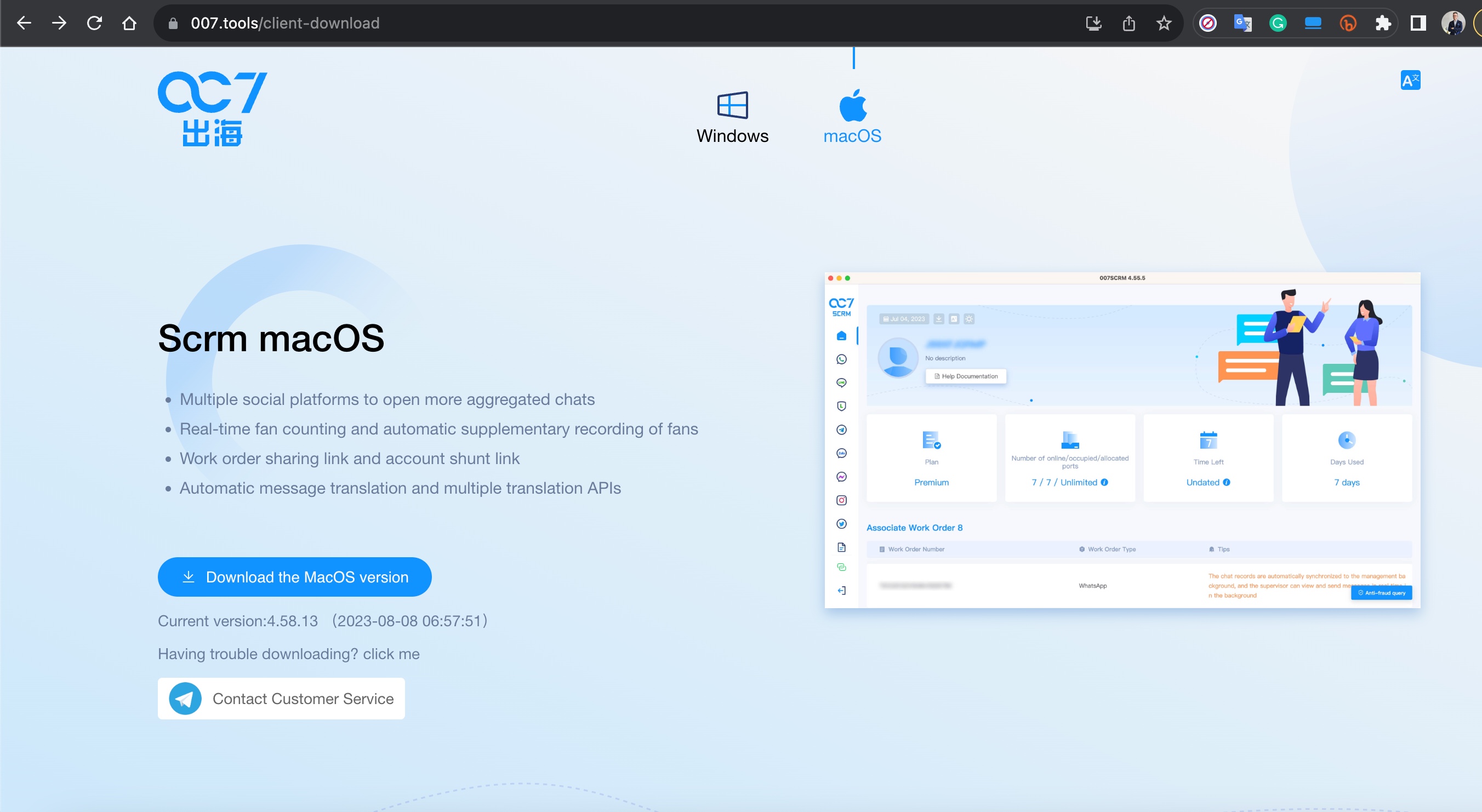

Tabii websitemdeki kayıtlardan sadece dolandırıcının bulunduğu ülkeyi öğrenmekle kalmadım. User-Agent başlığında yer alan 007scrm/4.58.8 bilgisinden bu dolandırıcının birden fazla sosyal medya hesabını yönetmek ve kurbanları ile haberleşmek için için SCRM Windows isimli uygulamayı kullandığını da öğrendim.

Dolandırıcılar Türkçe biliyorlar mıydı yoksa çeviri araçları mı kullanıyorlardı?

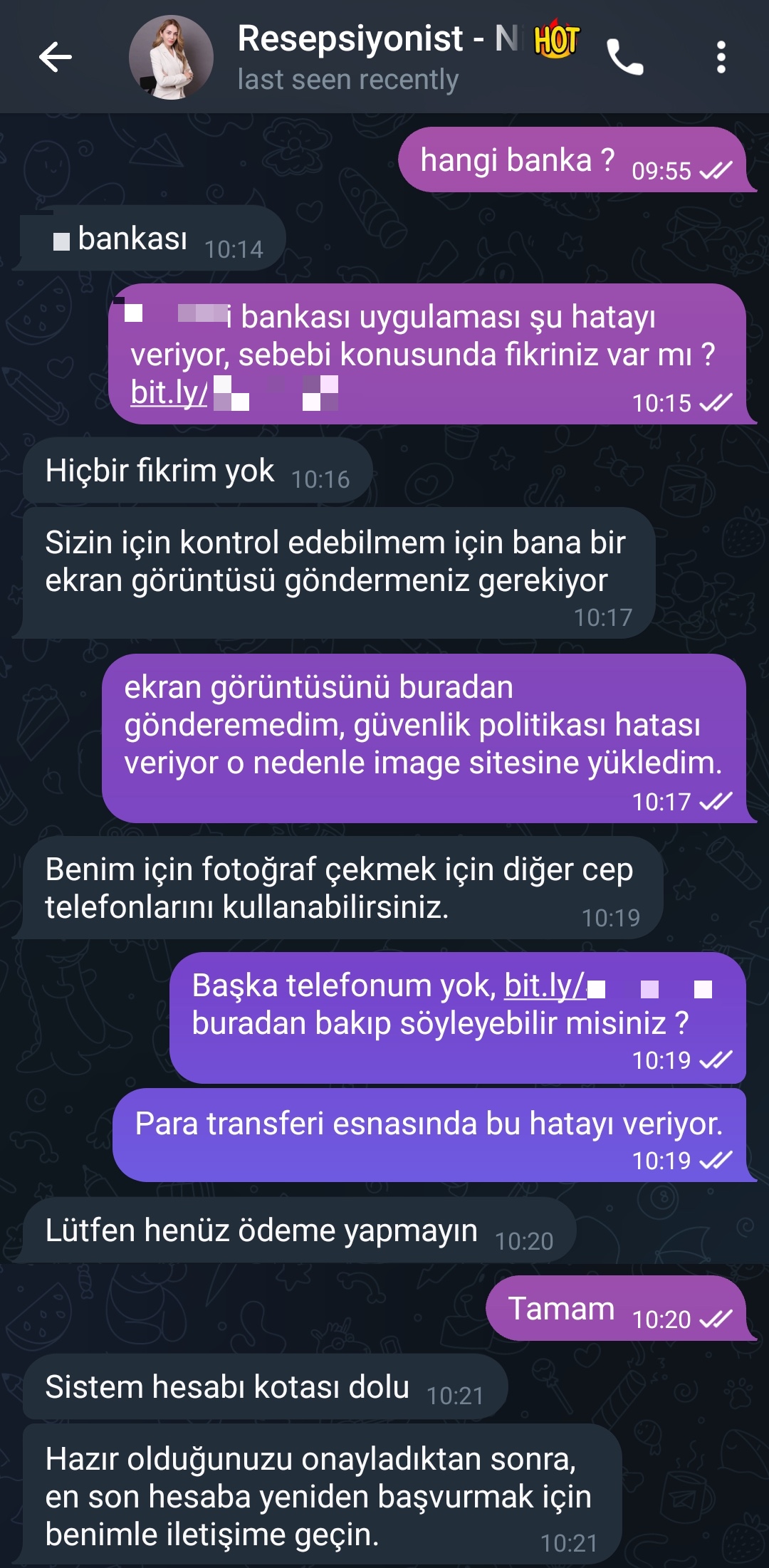

Ekran görüntülerine göz attığınızda hem gruptaki botların hem de dolandırıcının/operatörün çeviri araçları kullandığı anlaşılıyordu ancak yine de emin olmak için çeviri araçlarının %100 başarısız olacağı ancak sadece Türkçe bilenlerin anlayabileceği Anadolu ağızlarına ve yazım hatalarına başvurmaya karar verdim. Ekran görüntüsünden de anlaşılacağı üzere çeviri programları Anadolu ağızları karşısında çuvalladıkları için çeviri araçları kullandıklarından emin olmuş oldum. :)

Sonuç

e-Devlet Hacklendi mi? blog yazımdaki yerli ve milli dolandırıcılarımız yetmiyormuş gibi bir de üzerine vatandaşlarımızı ağlarına düşürmeye çalışan okyanus ötesinden dolandırıcıların eklenmiş olduğunu üzülerek öğrenmiş oldum.

Dolandırıcılık girişimlerine karşı kaynağını bilmediğimiz yerlerden gelen çağrıları, mesajları yanıtlamadan önce hattın, klavyenin diğer ucunda potansiyel bir dolandırıcı olduğunu, bedava peynirin sadece fare kapanında olacağını her zaman aklınızın bir köşesinde bulundurmanız gerekiyor.

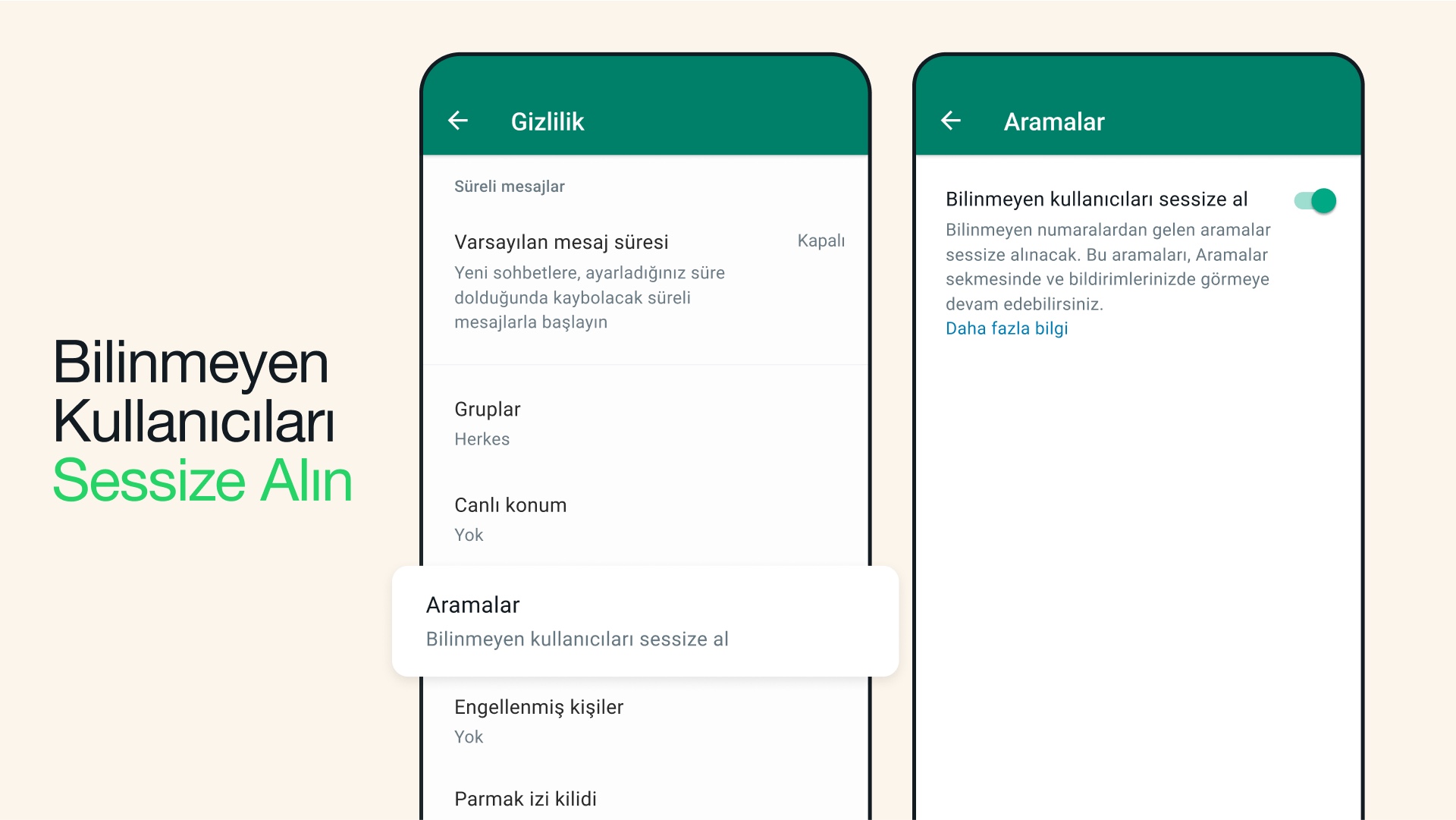

WhatsApp uygulaması özelinde bilinmeyen numaralardan gelen çağrıları sessize alarak (Ayarlar -> Gizlilik -> Aramalar -> Bilinmeyen kullanıcıları sessize al) en azından bir süre sizi rahatsız etmelerinin önüne geçebilirsiniz.

Bu dolandırıcılık yöntemine karşı farkındalık yaratmak adına bu yazıyı eşinizle, dostlarınızla, sevdiklerinizle, çevrenizdekilerle paylaşabilirseniz hep birlikte daha fazla vatandaşımızın dolandırılmasının önüne geçebiliriz!

Bir sonraki yazıda görüşmek dileğiyle herkese güvenli günler dilerim.